Compromettere i PC con un telefonino e un cavo USB

Un piccolo software trasforma lo smartphone in una tastiera, permettendo di prendere il controllo del computer collegato.

[ZEUS News - www.zeusnews.it - 24-01-2011]

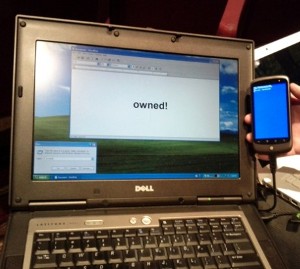

Alla Black Hat Conference di Washington Angelos Stavrou, assistente della George Mason University, ha mostrato come utilizzare uno smartphone con Android per prendere il controllo di un computer tramite la porta USB.

Il "trucco" sta nel fatto che via USB si possono collegare diverse periferiche: memorie di massa, come quelle presenti anche nei telefonini, ma pure tastiere e mouse.

Stavrou, aiutato dal suo studente Zhaohui Wang, ha creato un software che modifica le funzionalità del driver USB degli smartphone quando vengono collegati ai PC (per la ricarica o per trasferire file), trasformandoli in periferiche di input.

Il sistema funziona con Windows, con Mac OS X e con Linux. Gli utenti più attenti possono notare, nel caso di Windows e OS X, che il sistema avvisa del collegamento di una periferica HID (Humain Interface Device), cosa che non dovrebbe fare connettendo uno smartphone. Linux, invece, non avvisa.

Se tutto il pericolo fosse qui, sarebbe in fondo ben poca cosa: un sistema che permette di prendere il controllo di un PC collegando fisicamente un terminale (un telefonino, in questo caso) non alza di molto il livello di allarme.

Stavrou ha però mostrato come tutto ciò sia solo l'inizio, e ha creato un codice che, innanzitutto, diffonde il driver USB modificato dallo smartphone al computer, e da questo a qualunque ulteriore smartphone vi si colleghi. In questo modo l'abilitazione del telefonino come tastiera si diffonde in maniera virale: il codice che governa la diffusione può essere integrato in un'app o in un software scaricabile dal web.

Poi ha spiegato come a questo punto non sia troppo difficile scrivere un software che utilizzi questo sistema per impartire comandi al computer completamente all'insaputa dell'utente: in pratica, ha spiegato come sia possibile dare vita a un virus che passa dagli smartphone ai PC e viceversa e che permette di compromettere i PC.

Per gli antivirus è un problema bloccare queste minacce - spiega Stavrou - perché non sono in grado di distinguere le attività dell'exploit (che in fondo non sono altro che l'invio di comandi al PC) da quelle legittime.

L'unica possibilità per proteggersi, secondo il professore, è che il sistema operativo vigili sul traffico che passa attraverso la porta USB e informi dettagliatamente l'utente su quanto sta avvenendo, dandogli anche la possibilità d'intervenire.

Angelos Stavrou ha scritto il proprio software per Android, ma sostiene che fare lo stesso per iPhone non presenta alcuna difficoltà.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 8)

26-1-2011 20:10

25-1-2011 18:04

25-1-2011 18:03

25-1-2011 02:15

24-1-2011 12:13

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

mda