Scoperti i neuroni che custodiscono il nostro passato

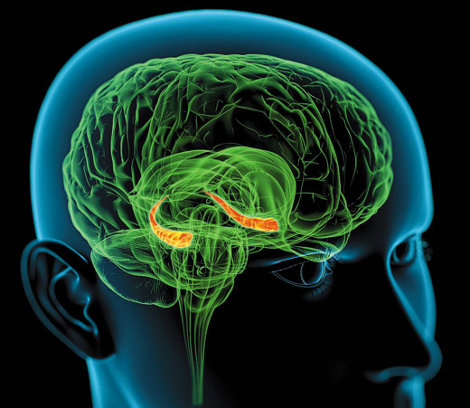

Le memorie del nostro passato personale si trovano in una regione dell'ippocampo.

[ZEUS News - www.zeusnews.it - 11-10-2011]

Grazie al lavoro di un gruppo di ricercatori tedeschi, guidati da Thorsten Bartsch, ora abbiamo qualche informazione in più sulla conservazione dei ricordi che definiscono chi siamo.

Gli scienziati hanno compiuto uno studio su dei pazienti affetti da una forma di amnesia globale transitoria acuta, le cui risonanze magnetiche hanno svelato lesioni confinate ai neuroni posti nella regione dell'ippocampo nota come Cornu Ammonis (per cui indicato come settore CA1).

Hanno così scoperto che se ci sono lesioni nei neuroni posti nel settore CA1, a risultare compromessi sono i ricordi autobiografici: è questa una dimostrazione del ruolo fondamentale svolto da quella regione dell'ippocampo nel definire chi siamo attraverso l'immagazzinamento delle esperienze che facciamo nel corso della vita.

Questa scoperta si inserisce tra le informazioni utili a fare chiarezza sulle conseguenze del morbo di Alzheimer: chi ne soffre, infatti, all'esordio presenta un'amnesia del tipo studiato dai ricercatori tedeschi.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (5)

20-10-2011 16:31

12-10-2011 19:19

11-10-2011 12:38

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

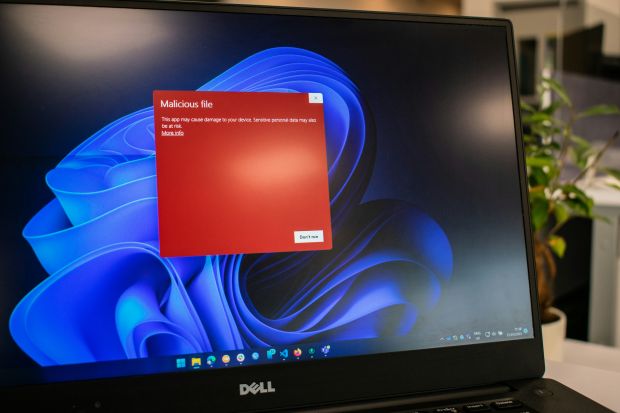

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

linguist