Hacker attendono Patch Day per sfruttare vulnerabilità XP

Il vostro PC è pronto per gli aggiornamenti del 10 giugno?

[ZEUS News - www.zeusnews.it - 29-05-2014]

A partire dal Patch Day di Maggio, i criminali informatici di tutto il mondo hanno cominciato ad analizzare gli aggiornamenti rilasciati da Redmond per verificare se le stesse vulnerabilità fossero presenti anche in Windows XP.

Continueranno a farlo anche i prossimi mesi, perché sono consapevoli di avere a loro disposizione un sistema operativo con vulnerabilità destinate a rimanere irrisolte, che permetteranno loro di intrufolarsi nei PC degli utenti XP.

Il 10 giugno saranno rilasciati gli aggiornamenti per i sistemi Windows più recenti. I cybercriminali sono pronti a studiarli, per individuare e sfruttare le stesse vulnerabilità in XP

Anche le relative applicazioni sono a rischio, così come Windows Server 2003, che deriva dal kernel di Windows XP. Come difendersi?

Se non volete cambiare sistema operativo, ecco alcuni consigli e adeguate soluzioni per la sicurezza, per limitare i danni (ringraziamo GFI Software per la collaborazione).

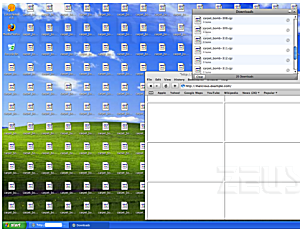

E' importante fare un accurato inventario di tutti gli asset aziendali che utilizzano Windows XP e programmare, dove possibile, un upgrade a un sistema operativo più sicuro.

I PC che utilizzano XP andrebbero disconnessi da Internet e dalle email perché i rischi maggiori risiedono nella navigazione e nell'apertura di messaggi di posta elettronica.

Sarebbe inoltre opportuno creare una subnet, senza connettività e accesso alla rete aziendale, affinché un possibile attacco hacker non impatti sull'intero network.

Nel caso in cui i PC debbano comunque rimanere connessi o utilizzare la posta elettronica, è vivamente consigliato proteggerli con adeguate soluzioni di sicurezza; un ottimo antivirus dovrebbe essere il primo passo, oltre a un sistema di gestione delle patch.

Andrebbe inoltre adottato un sistema di filtraggio web per la navigazione sicura ed è indispensabile verificare ogni email prima che raggiunga le inbox degli utenti XP.

E' infine importante educare gli utenti; se non sono informati riguardo ai rischi che corrono, è probabile che aprano la strada al malware.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?