Nuovi smartphone ''inviolabili'', governi e polizie indignate

Ma è una pantomima.

[ZEUS News - www.zeusnews.it - 15-10-2014]

Apple ha annunciato pochi giorni fa di aver introdotto una tutela migliore dei dati degli utenti su iPhone, iPad e iPod touch, usando in iOS 8 la cifratura per proteggere messaggi (allegati compresi), foto, contatti, cronologia delle chiamate, contenuto di iTunes, note e promemoria.

"A differenza dei nostri concorrenti", e a differenza di Apple stessa finora, ma questo non viene detto, "Apple non può scavalcare il vostro codice di sicurezza (passcode) e quindi non può accedere a questi dati."

Quindi, prosegue Apple, "non è tecnicamente fattibile per noi rispondere agli ordini governativi di estrazione di questi dati dai dispositivi... che usano iOS 8." Google ha fatto la stessa cosa per i propri dispositivi Android a partire dalla versione Android L.

Questo annuncio ha scatenato l'indignazione del governo statunitense e dell'FBI oltre che di varie forze di polizia, che si lamentano che ora i criminali, i pedofili e i terroristi avranno vita facile.

In realtà queste nuove misure sono state introdotte non per proteggere i criminali, ma per rafforzare la sicurezza di tutti gli utenti, perché è noto da sempre agli addetti ai lavori che se si crea un accesso facilitato alle forze dell'ordine su qualunque dispositivo, prima o poi quell'accesso sfugge di mano e viene sfruttato dai criminali per danneggiare gli utenti onesti.

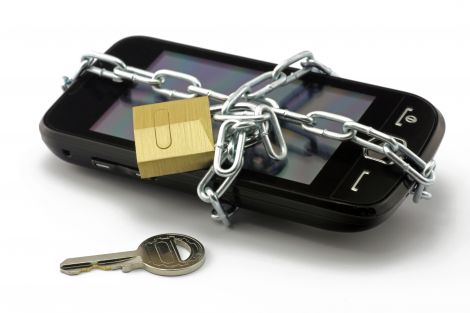

Avere una "backdoor" della polizia sul proprio cellulare è come essere obbligati a dare alla polizia una copia delle proprie chiavi di casa. Che succede se quella copia viene rubata o abusata?

In realtà tutta quest'indignazione è, dal punto di vista tecnico, una pantomima. La cifratura forte sul dispositivo è efficace soltanto per contrastare chi ha accesso fisico al dispositivo (tipicamente un ladro). Non impedisce alle autorità di intercettare le telefonate e gli SMS e tutti i loro metadati (numero del chiamante e del chiamato, durata della chiamata) e di localizzare il cellulare in ogni momento.

Inoltre, nel caso degli iPhone, iPad e iPod Touch, è vero che Apple non ha accesso ai dati sul dispositivo, ma la copia di quei dati che viene salvata su iCloud è invece cifrata con una chiave generata da Apple. Apple può quindi decifrare i dati e consegnarli alle autorità su richiesta, esattamente come prima.

Per chiudere questa falla, l'utente dovrebbe rinunciare ad iCloud e fare un proprio backup personale dei dati (oppure correre il rischio di perderli in caso di furto, smarrimento o danneggiamento del dispositivo).

Anche così, un PIN di quattro cifre non è eccessivamente difficile da scavalcare per un aggressore sufficientemente deciso: di solito basta tentare i PIN più diffusi, e se questo non basta c'è sempre la possibilità di tentare tutti i PIN (bruteforcing).

Meglio allora ricorrere a un dispositivo che usa un lettore d'impronte digitali? Al contrario: ottenere un'impronta usabile è molto più facile (specialmente per le forze di polizia) e richiede meno coercizione che farsi dare un PIN.

Basta usare un po' forza fisica per premere il dito del proprietario sul sensore oppure aspettare che il proprietario si addormenti e prendergli delicatamente la mano.

In altre parole, non è cambiato granché: le proteste delle autorità, come scrive Vice, in realtà pretendono che la sicurezza di tutti venga sacrificata per rendere marginalmente più facile il lavoro degli inquirenti.

Quando c'è di mezzo la sicurezza, è importante riconoscere la propaganda per quella che è, sia che la faccia un ente commerciale, sia che la faccia un ente governativo.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (ultimi 5 di 7)

18-10-2014 14:51

16-10-2014 15:53

16-10-2014 15:52

16-10-2014 11:51

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator