Il trojan che imperversa sui sistemi Linux

Già infettati migliaia di dispositivi.

[ZEUS News - www.zeusnews.it - 03-02-2017]

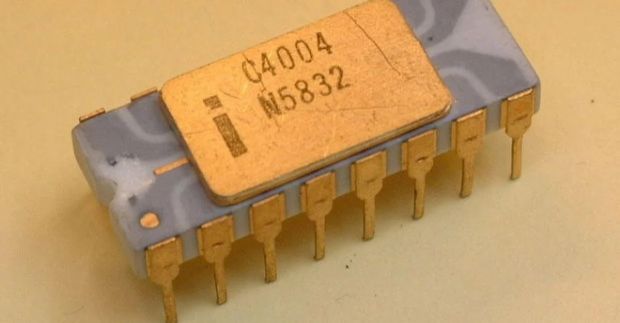

Si chiama Linux.Proxy.10 ed è stato visto in attività per la prima volta alla fine dello scorso anno dai ricercatori di Doctor Web.

Si tratta di un trojan sviluppato appositamente per infettare i sistemi Linux e, alla fine di gennaio, era riuscito a compromettere migliaia di dispositivi. E ancora non s'è fermato.

Linux.Proxy.10 in sé non ha mezzi per violare i dispositivi presi di mira: i suoi creatori invece effettuano il login via SSH «sui computer e sui dispositivi che adoperano le impostazioni predefinite e che sono già infetti con altro malware Linux». L'articolo continua qui sotto.

|

I ricercatori di Doctor Web sono inoltre riusciti a risalire al server usato dagli autori del malware, scoprendo che esso ospita una lista di tutti i dispositivi compromessi oltre a un software per lo spionaggio a distanza dei PC e a un malware per Windows della famiglia BackDoor.TeamViewer.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 11)

13-2-2017 17:50

7-2-2017 19:07

7-2-2017 19:01

7-2-2017 17:53

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?