Il malware che ti spia dal microfono del PC

BugDrop registra tutto ciò che viene detto e lo invia a Dropbox.

[ZEUS News - www.zeusnews.it - 22-02-2017]

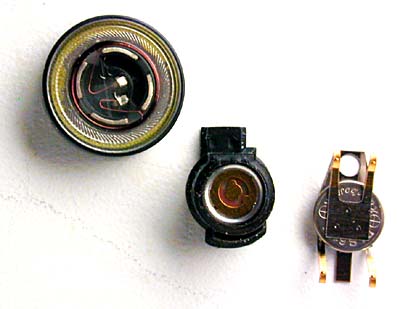

I ricercatori di CyberX che l'hanno scoperto l'hanno chiamata Operation BugDrop: il suo scopo è diffondere un malware che attiva a tradimento i microfoni dei PC e registra tutto ciò che l'utente dice.

Il malware arriva nella casella di posta dei bersagli sotto forma di un innocuo documento Word contenente macro.

Quando il documento viene aperto, la macro contenuta viene eseguita e il PC viene infettato. Se l'esecuzione delle macro è impedita, l'utente può ancora essere convinto ad attivarla: il documento contiene infatti un'immagine - costruita per sembrare un avviso di Office - che recita «Attenzione! Il file è stato creato con una versione più recente di Microsoft Office. È necessario abilitare le macro per visualizzare correttamente il contenuto del documento».

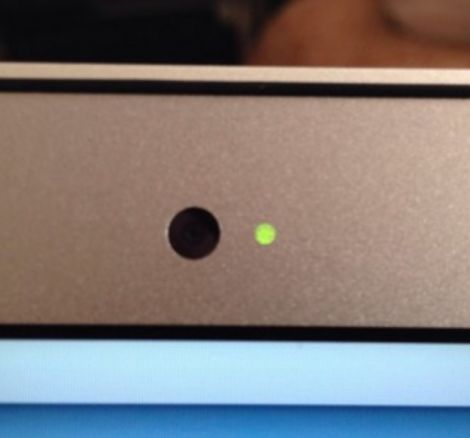

Se tutto va come previsto dai creatori del malware, l'infezione avviene: a quel punto il microfono si attiva e inizia a registrare, periodicamente viene scattato uno screenshot dello schermo, e tutto il materiale così generato - insieme a documenti e password - viene inviato a un account di Dropbox, da dove gli ideatori di BugDrop lo recuperano.

«Operation BugDrop è un'operazione ben organizzata che sfrutta un malware sofisticato e sembra essere sostenuta da un'organizzazione dotata di ingenti risorse» spiegano i ricercatori di CyberX.

|

«In particolare, l'operazione ha bisogno di una notevole infrastruttura di supporto per memorizzare, decrittare e analizzare diversi Gbyte di dati al giorno. Serve anche un vasto gruppo di analisti umani per ordinare manualmente i dati catturati» aggiungono ancora i ricercatori.

È stato calcolato che sia già oltre 70 le organizzazioni prese di mira da BugDrop e che più di 600 Gbyte di dati siano stati sottratti: i bersagli sono reatà site in Ucraina e vanno dalle industrie ai sistemi di gestione delle infrastrutture (elettricità, gas), dai giornali e dalle televisioni agli istituti di ricerca scientifica.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (3)

23-2-2017 14:14

23-2-2017 12:50

22-2-2017 12:24

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?