Twitter, arrivano i messaggi vocali

[ZEUS News - www.zeusnews.it - 20-06-2020]

Come può reinventarsi una piattaforma di microblogging, nata per inviare messaggi brevissimi (appena 140 caratteri)?

Può concedere un numero maggiore di caratteri, può aggiungere funzioni che somigliano molto a quelle dei suoi rivali nati espressamente per essere dei social network. E poi può aggiungere l'audio.

È questa infatti l'ultima novità di Twitter: la possibilità di sostituire il solito testo con un breve messaggio audio - una nota vocale, come si usa dire - registrato direttamente dall'utente.

«A volte 280 caratteri non sono abbastanza e certe sfumature della conversazione si perdono nella traduzione» spiega Maya Patterson, dirigente di Twitter.

«Così, a partire da oggi, stiamo mettendo alla prova una nuova funzionalità che aggiungerà un tocco più umano al modo in cui usiamo Twitter: la vostra voce».

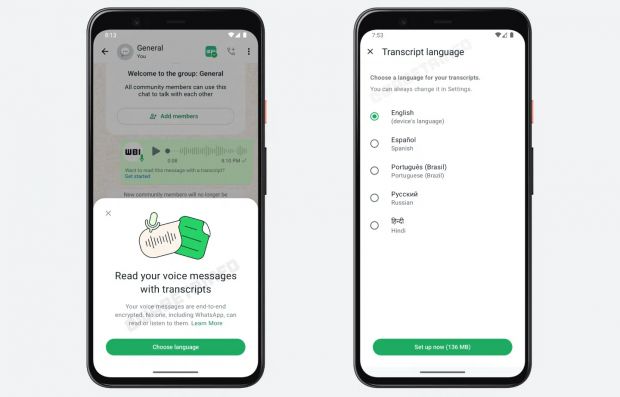

Dopo aver provato a diventare un po' più simile a Facebook, insomma, Twitter sembra aver deciso di avvicinarsi ora anche a WhatsApp dove i messaggi audio spesso sostituiscono i messaggi più lunghi, e pazienze se ascoltare una registrazione non è sempre pratico o rispettoso (soprattutto in luoghi affollati).

Dal punto di vista di chi frequenta Twitter, un tweet con un audio incorporato non appare molto diverso da un tweet con un video incorporato: la riproduzione si avvia nel medesimo modo, ma l'immagine è costituita dalla foto del profilo dell'autore.

Per registrare l'audio è stata introdotta una nuova icona che rappresenta la forma d'onda di una generica registrazione sonora, ma - come per il testo - è necessario essere sintetici: il messaggio non può durare più di 140 secondi.

Se si oltrepassa il limite, le parole pronunciate non vanno perse: Twitter si occupa di creare automaticamente un thread, spezzando l'audio su più tweet.

Al momento i tweet vocali sono disponibili a un numero limitato di utenti che accedono alla piattaforma dall'app per iOS; la disponibilità universale arriverà nelle prossime settimane.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?