Rivelazioni d'agosto

TETRA:BURST

- Articolo multipagina3 / 3

[ZEUS News - www.zeusnews.it - 09-10-2023]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

TETRA:BURST, la falla segreta e voluta delle radio di polizia e militari

Il 14 dicembre 2021 gli esperti di Midnight Blue contattano per la prima volta il centro nazionale per la cybersicurezza del loro paese e lo informano delle loro scoperte. A gennaio 2022 iniziano gli incontri con i rappresentanti delle forze di polizia, dei servizi di sicurezza, dell'ETSI e dei fabbricanti degli apparati TETRA, e a febbraio il centro nazionale per la cybersicurezza olandese distribuisce un avviso tecnico solo agli addetti ai lavori. L'ETSI, intanto, corregge il difetto di sincronizzazione pubblicando uno standard aggiornato a ottobre 2022 e crea tre nuovi algoritmi sostitutivi, anche questi segreti.

I fabbricanti creano degli aggiornamenti del firmware, ma la falla nell'algoritmo TEA1 non è rimediabile con uno di questi aggiornamenti: bisogna proprio cambiare algoritmo in ogni singolo dispositivo e bisogna sospendere l'erogazione del servizio durante questo cambiamento, cosa spesso impraticabile nel caso di infrastrutture essenziali.

Il 24 luglio scorso, infine, il problema viene reso pubblico, sperando che nel frattempo gli utenti di questi sistemi li abbiano aggiornati. Il 9 agosto prossimo i dettagli tecnici delle ricerche svolte da Midnight Blue verranno pubblicati presso Tetraburst.com, dove per ora c'è solo una sintesi della situazione insieme ad alcuni video dimostrativi e ai link delle numerose conferenze di sicurezza internazionali nelle quali i ricercatori presenteranno i risultati delle loro indagini e renderanno pubblici gli algoritmi finora segreti.

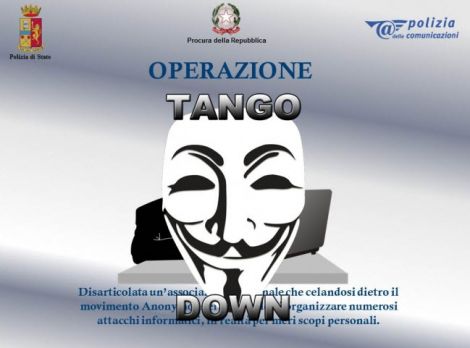

Chiunque usi sistemi TETRA, insomma, dovrà verificare che siano stati applicati tutti gli aggiornamenti di sicurezza, altrimenti le comunicazioni che crede siano protette saranno in realtà facilmente intercettabili. E intanto, ancora una volta, la mancanza di trasparenza ha ostacolato la sicurezza invece di rinforzarla e ha creato un'illusione di sicurezza che è stata sfruttata da alcuni governi per spiare gli altri per decenni (come nel caso dello scandalo della Crypto AG, risalente al 2020).

Conviene ricordarsi tutto questo la prossima volta che qualcuno ci propone un prodotto di sicurezza, anche al di fuori del campo informatico, e ci racconta che non può discutere i dettagli di come funziona perché quei dettagli sono e devono restare segreti, altrimenti addio sicurezza: è una foglia di fico che il buon Auguste Kerckhoffs aveva già tolto più di un secolo fa.

Fonte (con molti dettagli tecnici in più): Wired.com.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (ultimi 5 di 12)

10-10-2023 21:29

10-10-2023 01:07

9-10-2023 21:42

31-8-2023 09:24

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

zeross