Hacker nel sistema anti-allagamento di piazza San Marco

Accesso in vendita e rete compromessa.

[ZEUS News - www.zeusnews.it - 15-04-2026]

Un gruppo di hacker afferma di aver preso il controllo del sistema anti‑allagamento di Piazza San Marco, a Venezia, ottenendo accesso ai pannelli di gestione e mettendo in vendita le credenziali di root per 600 dollari. L'intrusione, rivendicata dal collettivo Infrastructure Destruction Squad (noto anche come Dark Engine), riguarda un'infrastruttura critica che gestisce valvole pneumatiche, pompe idrauliche e sensori di marea destinati a proteggere l'area della Basilica di San Marco.

Secondo le ricostruzioni, i primi accessi non autorizzati risalgono a marzo, con timestamp che indicano attività già dal giorno 10. Altre fonti collocano invece le prime tracce al 26 marzo, evidenziando una discrepanza che potrebbe riflettere una rilevazione tardiva dell'intrusione. Gli screenshot pubblicati dagli attaccanti mostrano planimetrie dettagliate, stato delle valvole e interfacce HMI utilizzate per il controllo del sistema. Il gruppo ha dichiarato di essere ancora presente all'interno della rete compromessa, contestando le verifiche effettuate dopo l'incidente e sostenendo che quanto fatto non è stato sufficientea espellerli. Nei messaggi diffusi su Telegram, gli attaccanti affermano di essere «dentro da mesi» e di non avere intenzione di abbandonare l'accesso ottenuto.

L'infrastruttura colpita è il Sistema di Riduzione Rischio Allagamento, un impianto da circa 4 milioni di euro realizzato dal Provveditorato alle Opere Pubbliche del Triveneto a partire dal 2018. Il sistema non è collegato al MOSE e opera in modo indipendente, gestendo il drenaggio dei gatoli sotterranei tramite valvole pneumatiche e pompe di rilancio. L'interfaccia di controllo si trova al primo piano del Campanile di San Marco. Gli autori dell'attacco hanno pubblicato un messaggio in cui affermano di poter disattivare le barriere anti‑allagamento e provocare l'inondazione dell'area, con l'intenzione di utilizzare questa capacità come leva politica contro il governo italiano. Pur dichiarando di non voler causare danni diretti, il gruppo ha ribadito di voler dimostrare la vulnerabilità delle infrastrutture OT italiane.

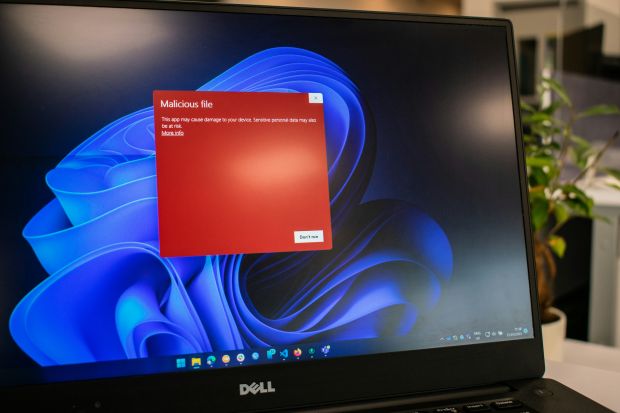

Le credenziali root sono state offerte sul dark web a un prezzo estremamente basso rispetto al valore strategico del sistema. Gli esperti ritengono che ciò possa indicare un accesso limitato o una scelta deliberata per massimizzare la diffusione dell'intrusione. Le immagini condivise mostrano comunque un livello di accesso sufficiente a interagire con i comandi principali del sistema. Le analisi preliminari suggeriscono che l'attacco possa essere stato facilitato da credenziali compromesse o da un'esposizione non protetta dell'interfaccia di controllo su Internet. Questo tipo di vulnerabilità è comune nei sistemi OT, spesso basati su tecnologie ormai vecchie e meno protetti rispetto ai sistemi IT tradizionali.

Le autorità stanno conducendo verifiche tecniche per determinare l'effettiva estensione dell'accesso e per confermare se gli hacker siano ancora presenti nella rete. I test effettuati dopo Pasqua hanno dato esito positivo, ma le dichiarazioni del gruppo suggeriscono che potrebbero essere ancora in possesso di credenziali valide o di accessi laterali non individuati. L'incidente evidenzia la fragilità delle infrastrutture critiche basate su sistemi OT, che governano processi fisici e possono subire conseguenze operative immediate in caso di compromissione.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 6)

19-4-2026 01:05

18-4-2026 14:19

18-4-2026 13:52

18-4-2026 12:30

16-4-2026 16:14

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?