Come i virus si difendono dagli antivirus

Kasperky ha recentemente pubblicato un'analisi delle tecniche utilizzate dai codici maligni per difendersi dai programmi antivirus, e la loro evoluzione.

[ZEUS News - www.zeusnews.it - 15-07-2007]

Non appena viene rilasciata una nuova versione di un software antivirus, i creatori di virus sono costretti a trovare nuovi metodi per proteggere le loro "creature".

I meccanismi di autodifesa dei malware possono prevedere diversi utilizzi come ad esempio nascondere l'utilizzo di firme digitali, nascondere l'analisi del codice sorgente ai programmi antivirus, nascondere la notifica del rilevamento di un programma sospetto o addirittura nascondere le funzioni dei programmi antivirus.

Nell'analisi viene spiegata l'evoluzione delle tecniche di autodifesa in relazione ai progressi tecnologici delle aziende antivirus, e prova a illustrare quali di queste tecniche saranno maggiormente sviluppate e utilizzate in futuro.

Le principali tecniche di autodifesa utilizzate dai malware

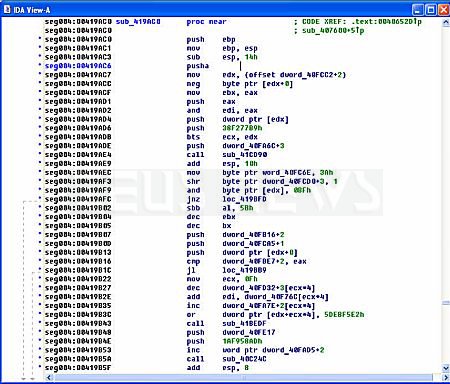

Fino a oggi, le soluzioni antivirus analizzavano esclusivamente il codice sorgente di ogni file e proprio per questa ragione una prima tecnica di autodifesa è stata la modifica continua del codice del file infetto. Questo ha portato ai cosiddetti polimorfismo e metamorfismo, ovvero tecniche che permettono a un programma maligno di cambiare il suo codice sorgente a ogni copia, mantenendone inalterate le caratteristiche.

Il codice del virus polimorfico P2P-Worm.Win32.Polip

L'analisi include anche una panoramica di altre tecniche di autodifesa come la crittografia e l'offuscamento; queste tecniche sono utilizzate per nascondere l'analisi del codice e, se utilizzate in modo appropriate, possono essere considerate come un diverso tipo di polimorfismo.

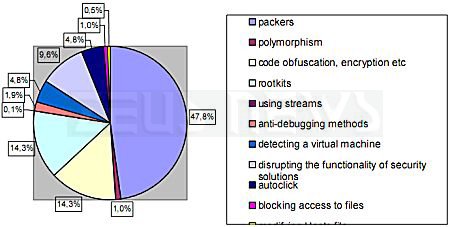

Un altro approccio per nascondere il rilevamento di file infetti è l'utilizzo dei cosiddetti packer: programmi dedicati alla compressione e all'archiviazione dei file. I packer sono utilizzati abbastanza frequentemente e il loro livello di complessità continua a crescere. Molti packer moderni, oltre a comprimere il file sorgente, utilizzano poi altre tecniche per evitare che il file venga "spacchettato" utilizzando un debugger.

La differenza tra codice compresso e non compresso

Alcuni programmi maligni possono invece difendersi nascondendo la propria presenza al sistema. Questa tecnica è stata usata per la prima volta per il Dos nel 1990 e oggi è chiamata stealth technology.

All'inizio del 2000, questa tecnica si è evoluta per essere utilizzata con i sistemi operativi Windows e prende oggi il nome di rootkit. Sebbene questa tecnica sembri avere un futuro promettente, è improbabile che si evolva di molto nel prossimo futuro.

Oggigiorno, il polimorfismo e tecniche simili sono diventate meno utili per gli scopi prefissati. L'evoluzione dei software antivirus ha permesso il rilevamento basato sulle definizioni dei virus combinato con metodi che analizzano il comportamento dei file e ciò ha reso la modifica del codice un'arma meno efficace per chi crea virus. Per la maggior parte dei Trojan moderni, che non possono auto-replicarsi, il polimorfismo non è una tecnica efficace di autodifesa.

La comparsa di meccanismi di analisi del comportamento dei file nei programmi antivirus ha costretto i programmi maligni a individuare specifiche funzioni dei software antivirus da compromettere. "Ovviamente questi meccanismi di autodifesa sono spesso l'unica soluzione per i creatori di virus, visto che creano diversi svantaggi dal punto di vista della massimizzazione della difesa dagli antivirus", ha commentato Alisa Shevchenko di Kaspersky.

Altre tecniche, invece, finalizzate a nascondere l'analisi del codice di un file (ad esempio il cosiddetto offuscamento), continuano a essere regolarmente implementate, a differenza di quanto accade per il polimorfismo.

Comunque, anche questo tipo di tecniche è quasi impotente contro l'analisi del comportamento del file. Le prossime tecnologie sviluppate dai creatori di virus saranno finalizzate a contrastare o a nascondere i file infetti dell'analisi del comportamento del file.

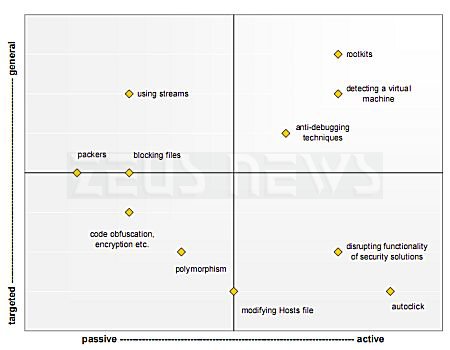

Un grafico approssimativo delle tecniche di autodifesa dei malware aggiornato al 2007

L'analisi si conclude con alcune considerazioni, inclusa una previsione su quali tecniche saranno maggiormente utilizzate nel prossimo futuro:

1) I rootkit svilupperanno sempre più funzioni finalizzate a sfruttare exploit e punteranno di più sulla virtualizzazione. Questi metodi comunque non hanno ancor raggiunto il loro massimo dell'efficacia né saranno usati molto in un prossimo futuro.

2) Tecnologie che bloccano e rendono inutilizzabili i file sul disco fisso: ci sono diverse proof-of-concept di questo tipo di programmi, c'è da aspettarsi che questa tecnica si sviluppi molto in futuro.

3) L'utilizzo di tecnologie che individuano e bloccano i programmi antivirus è molto comune; tale tecnica si prevede che sia utilizzata anche in futuro.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (2)

16-7-2007 19:15

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

merlin