Il meglio del forum Multimedia

La cattura di un'immagine da un video. Dvd-R e Dvd+R. Da una presentazione Pps a un video Avi. Da Vhs a Dvd. Filmati Avi non compressi.

[ZEUS News - www.zeusnews.it - 21-03-2009]

La cattura di un'immagine da un video

Un'operazione a volte poco intuitiva ma che ha varie soluzioni.

Dvd-R e Dvd+R

I due formati disorientano spesso gli acquirenti. Qual è l'effettiva differenza? Vediamo di dissipare qualche dubbio.

Da una presentazione Pps a un video Avi

E' possibile convertire in un filmato una presentazione PowerPoint? Un intelligente software gratuito, E.M. Free PowerPoint Video Converter, lo permette con semplicità.

Gloriosa videocassetta, addio! Sempre più amatori desiderano digitalizzare i propri vecchi nastri, magari convertendoli in Dvd. Esaminiamo le possibili soluzioni. Anche se usiamo Linux.

Filmati Avi non compressi

Per manipolare diversi formati che si vuole convertire in video Avi, occorre prima sapere con certezza che non siano compressi, lavorarci su e infine comprimere il risultato finale. Vediamo come.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

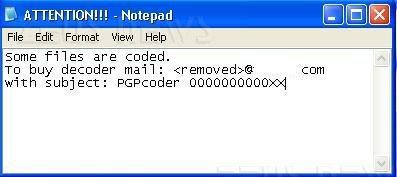

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?