In prova: Sony Ericsson Vivaz (4)

IL TEST DI ZEUS - Tre software per Windows permettono la gestione dal Pc. Il Vivaz può funzionare anche come modem.

[ZEUS News - www.zeusnews.it - 09-05-2010]

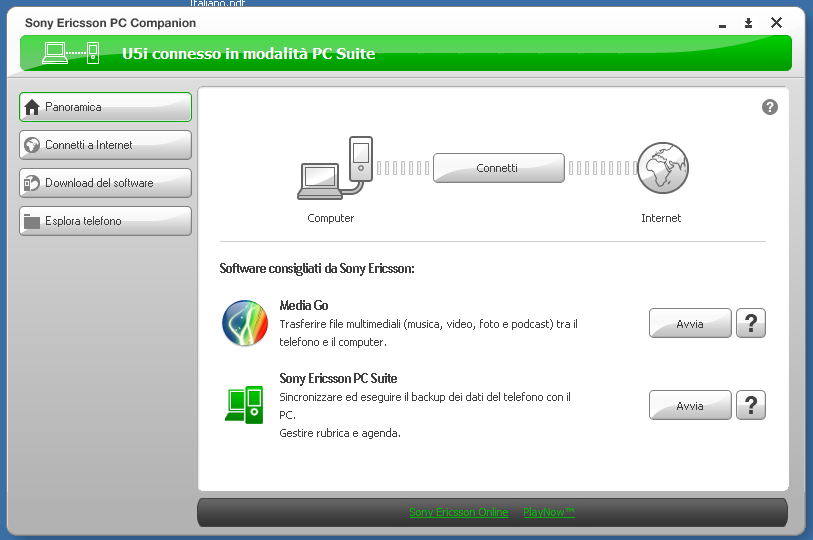

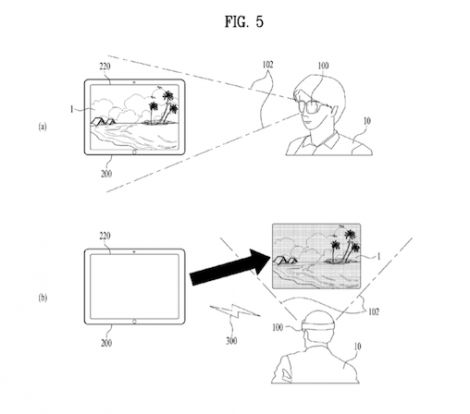

Insieme al cellulare, il produttore fornisce alcuni software da installare sul Pc (compatibili con Microsoft Windows): Pc Companion, Pc Suite e Media Go. Il collegamento avviene tramite il cavo Usb fornito in dotazione.

Pc Companion permette di esplorare i contenuti del telefono, gestendo i file presenti tramite Esplora Risorse di Windows; inoltre consente di utilizzare il Vivaz come modem per la connessione a Internet e gestisce l'installazione delle applicazioni.

Pc Suite server per fare un backup sul computer dei dati presenti sul telefono, e mantenerli sincronizzati; in questo modo è possibile gestire la rubrica e l'agenda e conservare i propri contatti in un luogo sicuro anche qualora il telefonino venisse malauguratamente perso o rubato.

Clicca per ingrandire

Media Go, infine, sovrintende al trasferimento dei file multimediali tra il telefono e il computer, consentendo di tenere organizzate le proprie raccolte.

La descrizione delle caratteristiche del Vivaz non sarebbe completa se non citassimo la presenza di un modulo A-Gps (per sfruttare il quale è disponibile la relativa applicazione di navigazione) e quella di un jack da 3,5 mm per collegare l'auricolare stereo in dotazione o un paio di cuffie personali.

Interessante poi notare come l'accelerometro interno permetta di controllare alcune funzioni muovendo il telefono: per esempio è possibile disattivare l'audio delle chiamate in arrivo semplicemente capovolgendo il Vivaz.

Per quanto riguarda la connettività, infine, è presente il supporto agli standard 3G (Umts/Hsdpa) al Wi-Fi 802.11b/g e al Bluetooth 2.0 con Edr.

1 - Sony Ericsson Vivaz

2 - Quattro modalità di scrittura touch

3 - Quasi una vera fotocamera digitale

4 - Il software per Pc

5 - Smartphone e fotocamera, tutto in uno

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

Commenti all'articolo (1)

5-5-2010 10:21

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Motori di ricerca:

I motori di ricerca & la privacy - Linux:

Infloww su linux, si può?

ioSOLOio