Cyber-warfare

Armi digitali che funzionano anche senza alimentazione elettrica o connessione a Internet: cosa c'è di vero?

- Articolo multipagina1 / 5

[ZEUS News - www.zeusnews.it - 27-03-2012]

In questi giorni è rimbalzata sui giornali italiani la notizia che il governo USA starebbe realizzando "armi digitali" in grado di colpire i sistemi informatici avversari anche in assenza di una connessione a Internet e persino in assenza di alimentazione elettrica.

"Adesso invece la Darpa starebbe sperimentando una cyber-arma in grado di inserire via radio degli speciali codici anche quando gli apparecchi da colpire sono offline o addirittura spenti. In pratica dei virus che potrebbero infettare il sistema informatico per distruggerlo o per permettere di prenderne il controllo." (Dall'articolo Dagli Usa in arrivo le ciberarmi del futuro di Marco Letizia, Corriere della Sera Online di Martedì 20 Marzo 2012).

L'articolo che ha dato origine a questa ondata di interesse è apparso il 13 Marzo 2012 sul Washington Post Online. Si tratta di U.S. accelerating cyberweapon research di Ellen Nakashima.

Quanto c'è di vero in quello che raccontano i giornali? Quanto c'è da preoccuparsi?

Diciamo subito che, in realtà, il giornalista del Corriere della Sera ha involontariamente fuso tra loro due tipi di tecnologia molto diversi l'uno dall'altro e del tutto inconciliabili.

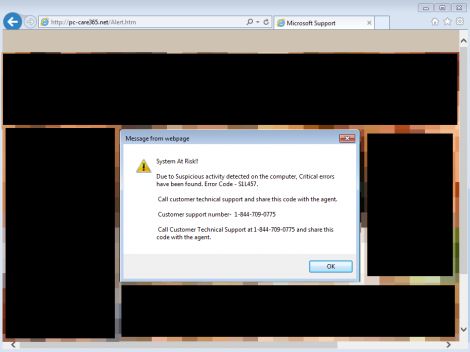

Il primo tipo è quello basato sui cosidetti "virus" e permette di attaccare un sistema informatico avversario anche in assenza di connessione Internet. Il trucco, ovviamente, consiste nello sfruttare gli altri tipi di connessione disponibili, a partire dalle connessioni radio Wi-Fi (IEEE 802.11), Bluetooth, telefonia 3G/4G e via dicendo.

Il secondo tipo è noto con la sigla EMP (Electro-Magnetic Pulse) e consiste nel "friggere" un dispositivo elettronico usando un violento "impulso" radio, simile a quello generato da un'esplosione atomica. In questo caso, è possibile friggere il dispositivo bersaglio anche se è spento (cioè privo di alimentazione).

Come ho già detto, si tratta di due tecnologie molto diverse tra loro e che non possono essere usate insieme. Non esiste quindi nessun modo di "infettare" un computer o uno smartphone quando questo è spento (né via radio né in altro modo).

Detto questo, possiamo tornare alla realtà ed esaminare alcune delle tecniche che vengono già utilizzate nella "guerra digitale" ed alcune di quelle in fase di sviluppo.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Tecniche di guerra digitale: Stuxnet

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (ultimi 5 di 22)

29-4-2012 00:09

28-4-2012 18:17

28-4-2012 13:04

27-4-2012 14:36

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Zievatron