La falla nelle CPU Intel che spalanca le porte al malware

Un difetto di progettazione vanifica la protezione ASLR, inclusa in tutti i sistemi operativi.

[ZEUS News - www.zeusnews.it - 21-10-2016]

Alcuni ricercatori dell'Università della California hanno scoperto come aggirare una delle misure di sicurezza presenti in ogni sistema operativo sfruttando una debolezza dei chip di Intel.

Per capire di che cosa si tratta bisogna sapere che la maggior parte dei sistemi operativi integra una caratteristica chiamata ASLR (Address Space Layout Randomization).

Essa rende più difficile l'esecuzione di certi attacchi rendendo casuale l'indirizzo di memoria in cui il software carica determinate parti di codice: il questo modo un eventuale malware non può prevedere a quale indirizzo si trovino le parti di codice caricate in memoria.

ASLR è una tecnica che permette di limitare i danni di quegli exploit che possono portare ai crash di sistema, ed è pertanto una funzione piuttosto utile e importante.

I ricercatori americani, guidati da Nael Abu-Ghazaleh, hanno però scoperto l'esistenza di «una debolezza nell'hardware che permette di aggirare ASLR e può aprire le porte a molti attacchi che ASLR fermerebbe».

Abu-Ghazaleh e colleghi hanno dimostrato quanto la minaccia sia seria usando un computer con una distribuzione Linux e un processore Intel con core Haswell, ossia un Core di quarta generazione.

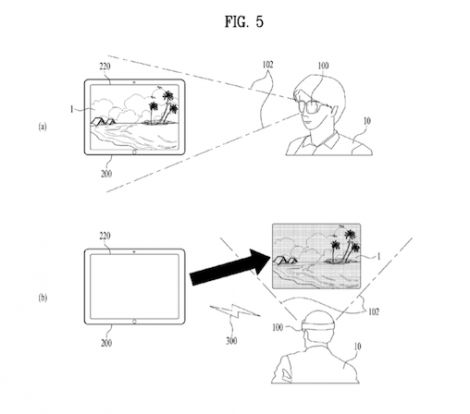

La «debolezza hardware» sta nel componente del processore noto come Branch Prediction Unit, il cui compito è elaborare la predizione delle diramazioni. Semplificando un po', si tratta di una funzione che cerca di prevedere le istruzioni successive che la CPU dovrà elaborare.

Per velocizzare le operazioni esiste una tabella, chiamata branch target buffer, che contiene gli indirizzi delle diramazioni (branch addresses): in questo modo vengono anticipate non solo le istruzioni ma anche gli indirizzi di memoria in cui si trovano quelle istruzioni.

Gli indirizzi delle diramazioni che non vengono seguite, poi, vengono conservati, al fine di facilitare le predizioni.

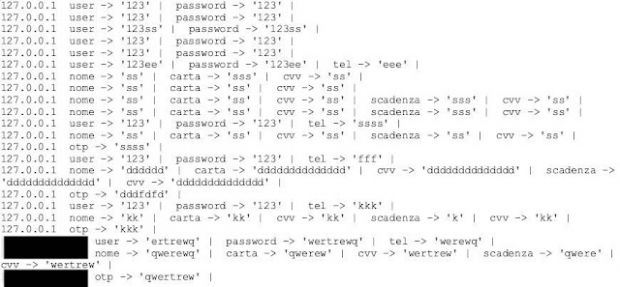

La tecnica elaborata dai ricercatori consiste nello sfruttare questo buffer, e in particolare le coincidenze tra gli indirizzi delle istruzioni di diramazioni che vengono seguite e quelli di diramazioni scartate, per capire in quali aree della memoria siano caricate determinate parti di codice.

Il guaio è che, se ce l'hanno fatta i ricercatori, qualunque malintenzionato con conoscenze tecniche sufficienti può fare lo stesso, e iniziare ad attaccare i sistemi operativi e le applicazioni sfruttandone le falle.

I ricercatori ritengono che le implementazioni di ASLR di Windows e OS X siano anch'esse vulnerabili, e in linea di principio non escludono che anche le architetture di altri processori possano nascondere lo stesso problema: condurranno delle ricerche per capirlo.

Intanto Intel, non appena venuta a conoscenza dello studio che descrive il problema, ha fatto sapere che sta studiando la faccenda.

«Tutto cio» - commenta Nael Abu-Ghazaleh - «sottolinea quanto sia necessario che i progettisti di CPU considerino la sicurezza quando progettano nuovi processori».

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (3)

23-10-2016 14:34

20-10-2016 23:18

20-10-2016 12:36

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Motori di ricerca:

I motori di ricerca & la privacy - Linux:

Infloww su linux, si può?