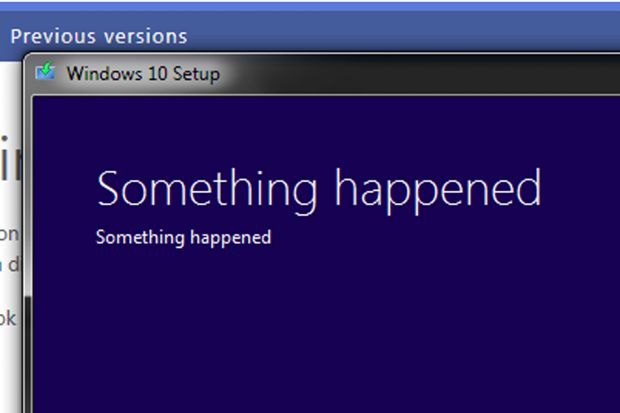

Falla 0-day in Windows 10 consente di ottenere il controllo sul Pc

Non ci sono patch né il modo di aggirarla.

- Articolo multipagina1 / 2

[ZEUS News - www.zeusnews.it - 28-08-2018]

La segnalazione è apparsa su Twitter, pubblicata dall'utente SandboxEscaper, che però poi ha cancellato il proprio post: in Windows c'è una vulnerabilità 0-day.

Se sfruttata, consente di ottenere privilegi a livello di sistema e quindi il controllo sul PC con tutto il conseguente potenziale di fare danni e impossessarsi dei dati degli utenti.

Il CERT ha poi verificato la presenza della falla e l'ha confermata, spiegando che il problema si trova nell'Utilità di Pianificazione (Task Scheduler) di Windows.

Più nel dettaglio, qualcosa non va nell'interfaccia ALPC usata dai processi per comunicare tra loro: è possibile sfruttarla per elevare i privilegi da quelli dell'utente corrente fino a quelli di sistema.

«Ho confermato» - ha scritto Phil Dormann, analista del CERT - «che [l'attacco] funziona bene in un sistema Windows 10 a 64 bit con tutte le patch».

A mitigare un po' la gravità della situazione c'è il fatto che il bug per sua stessa natura può essere sfruttato soltanto in locale, e non da remoto: perché funzioni è necessario quindi o avere accesso diretto al computer o convincere l'utente a scaricare del malware che approfitti della falla.

Dato che quest'ultimi possibilità ha probabilità tutt'altro che remote di verificarsi, la minaccia va considerata seriamente, e il primo passo per difendersi consiste nel non scaricare mai file provenienti da fonti insicure.

Una vera soluzione al problema tuttavia non esiste: essa arriverà soltanto quando Microsoft avrà rilasciato la patch relativa.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Falla 0-day in Windows, ecco la correzione. Ma non proviene da Microsoft

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Tablet e smartphone:

evitare che "hey google" sia attivo pure

a schermo spento!!! - Al Caffe' Corretto:

Mi sembra appropriato, in un contesto di generale

latitanza - Al caffe' dell'Olimpo:

Utenti che fanno cose strane - Sensori

antitaccheggio - Programmazione:

Problema puntando ad un NAS con un java.io.File - Linux:

Antix: microfono per scrivere su internet - Internet - generale:

find real women for hookup - Aiuto per i forum / La Posta di Zeus / Regolamento:

post di utente non verificato - Dal processore al case:

NUOVO PC - Periferiche esterne:

chiavetta usb----protetta che fare - Windows 11, 10:

Odio verso Windows o no?