Quattordicenne crea malware che rende inutilizzabili i dispositivi IoT

Si chiama Silex e cancella l'intera memoria degli apparecchi.

[ZEUS News - www.zeusnews.it - 26-06-2019]

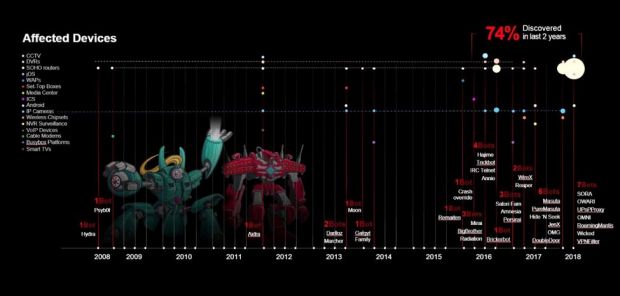

Nel 2017 il malware BrickerBot mise in ginocchio milioni di dispositivi della Internet of Things, disabilitando gli apparecchi vulnerabili agli attacchi.

Ora BrickerBot ha un erede. Si chiama Silex ed è stato creato da un esperto appena quattordicenne che si fa chiamare Light Leafon, il quale ha ammesso esplicitamente di essersi ispirato a quel pericoloso software per la propria creatura.

Ancora tutte le funzioni di cui BrickerBot era dotato non sono presenti in Silex, ma ciò che già c'è è più che sufficiente per rendere inutilizzabili tutti i dispositivi colpiti.

Silex sfrutta le credenziali di default degli apparecchi - che spesso non vengono cambiate dai proprietari, e anzi a volte nemmeno possono essere modificate - per ottenere l'accesso. Quindi cancella tutto il contenuto della memoria e altera le impostazioni di rete, modificando anche il firewall.

«Il malware» - spiega l'esperto di Akamai Larry Cashdollar - «scrive dati casuali prelevati da /dev/random su ogni dispositivo di memoria montato che riesca a trovare, quindi cancella le configurazioni di rete e dà il comando rm -fr /, che cancella qualsias cosa sia stata trascurata. Elimina quindi tutte le voci iptables aggiungendo una che fa cadere (drop) tutte le connessioni. Infine, spegne o riavvia il dispositivo».

A quel punto c'è poco da fare: non si riesce più ad accedere ai dispositivi colpiti, e per riportare le cose alla normalità la soluzione è reinstallare il firmware.

Si tratta tuttavia di un'operazione che non è alla portata di tutti e molti, vedendo che la loro videocamera non funziona più, si limiteranno a sostituirla anziché capire che cosa non vada.

|

Light Leafon s'è lasciato intervistare da un esperto di NewSy Security, al quale ha confessato di aver creato Silex inizialmente soltanto come «scherzo»; adesso, però, è diventato un «progetto a tempo pieno» e intende completarlo con tutte le abilità che possedeva BrickerBot.

Non è detto che ci riesca, però, e non perché gli manchino le capacità tecniche. Alcuni degli esperti intervenuti sulla faccenda hanno affermato che Light Leafon ha commesso alcuni errori nel cercare di nascondere le proprie tracce, e ci sono quindi buone probabilità che venga scoperto e fermato prima che possa modificare ulteriormente la propria creazione.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 19)

9-7-2019 20:06

9-7-2019 18:59

8-7-2019 20:17

8-7-2019 18:58

8-7-2019 13:58

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?