IA: il collasso, reloaded

Cassandra Crossing/ Perché un dettaglio tecnico delle false IA, per giunta di tipo matematico, dovrebbe essere conosciuto da tutti?

- Articolo multipagina3 / 3

[ZEUS News - www.zeusnews.it - 07-03-2024]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Il collasso delle IA

Chi dei 24 indefettibili lettori si fosse già cimentato nella lettura della precedente esternazione di Cassandra sullo stesso tema, può tranquillamente proseguire; tutti gli altri dovrebbero proprio leggerla, come se fosse il primo tempo di un film giallo a cui siete arrivati in ritardo. Inizia il secondo tempo, il cui sceneggiatore non è Cassandra, ma una meritoria persona che ha postato su Reddit un riassunto ben fatto di una abbastanza astrusa questione, descritta in una paper specialistica.

Disclosure: Cassandra l'ha rielaborato, tradotto (con un LLM) e poi nuovamente rielaborato, e qui lo inserisce. Un grazie d'obbligo al vero autore, quindi, e procediamo. Warning: un minimo di matematica è necessaria, ma se avete mai fatto un esamino o una tesina di statistica base, la cosa sarà per voi chiarissima, anzi abbagliante nella sua semplicità.

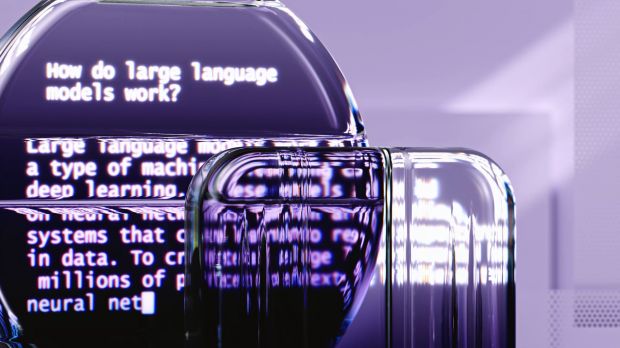

Il collasso di un modello di LLM avviene quando un modello, addestrato sui dati generati da generazioni precedenti di modelli, inizia a perdere informazioni, particolarmente sulle code della distribuzione statistica dei dati originali, e alla fine converge verso una stima a punto singolo, con poca varianza statistica (in soldoni, fornisce sempre la stessa risposta a qualsiasi domanda).

Il collasso del modello si verifica a causa di due fonti di errore: errore di approssimazione statistica dovuto al campionamento finito, ed errore di approssimazione funzionale dovuto a modelli imperfetti. Questi errori si accumulano nel corso delle generazioni, facendo sì che la distribuzione stimata si allontani ulteriormente dall'originale.

Alcuni studi mostrano che il collasso del modello si verifica in modelli semplici come i Gaussian Mixture Models e i Variational Autoencoders, nonché in Modelli Linguistici più complessi. Anche una taratura del modello durante l'addestramento non impedisce il collasso del modello nei modelli linguistici.

Nel corso del tempo, i dati generati dai modelli affetti da collasso del modello iniziano a contenere sequenze improbabili, e perdono informazioni sulle code statistiche della distribuzione originale.

I ricercatori sostengono che, per evitare il collasso del modello e poter mantenere le sue prestazioni, l'accesso a dati generati direttamente dagli esseri umani, da usare per il training, rimarrà essenziale. Inoltre, i dati prodotti durante le interazioni umane con i modelli linguistici saranno sempre più preziosi. In sintesi, si evidenzia un fenomeno importante in cui i modelli addestrati ricorsivamente sui propri dati generati iniziano a perdere fedeltà e alla fine convergono verso uno stato non ottimale.

L'accesso a dati originali generati dall'uomo è quindi necessario per evitare il collasso del modello e sostenerne le prestazioni nel lungo periodo. Per questo motivo, man mano che i modelli linguistici inizieranno a generare una crescente quantità dei contenuti del web, distinguere su larga scala i dati umani da quelli generati dai modelli diventerà una sfida importante per riuscire ad allenare correttamente i modelli linguistici.

Cassandra, facendo stavolta davvero il proprio mestiere, termina con un avvertimento. Sì, parliamo proprio delle false intelligenze artificiali che trovate già adesso nelle ultime versioni dei prodotti che usate. Persino nei generatori di codici informatici, tipo Copilot, che la maggior parte degli sviluppatori ormai usano; e quindi i cui effetti trovate nel software che usate e subite tutti i giorni, e che controllerà la prossima versione degli oggetti intelligenti. Stateve accuorti!

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Scrivere a Cassandra - Twitter - Mastodon

Videorubrica "Quattro chiacchiere con Cassandra"

Lo Slog (Static Blog) di Cassandra

L'archivio di Cassandra: scuola, formazione e pensiero

Il codice generato dalle IA è insicuro e fallace

Cuccioli puffosi, aspirapolvere occhiuti e telecamere volanti

Ritrova il tuo iPhone? Ma anche no

L'inventario della vostra IoT

Lo smartphone è davvero spento oppure è un nemico in tasca?

Zero Trust, l'approccio per proteggere l'Internet of Things

Commenti all'articolo (4)

11-3-2024 09:23

8-3-2024 18:32

8-3-2024 16:09

7-3-2024 16:36

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?