Apple brevetta la SIM che non si può togliere

Completamente blindato, l'iPhone del futuro non avrà lo slot per la SIM ma farà scegliere l'operatore con iTunes.

[ZEUS News - www.zeusnews.it - 13-11-2011]

Se c'è una costante nei comportamenti di Apple è l'ossessione per il controllo, in particolare il controllo su tutto quanto gli utenti fanno con i dispositivi che recano una mela morsicata sul retro.

Se qualche parte di detti dispositivi non ricade sotto il completo controllo di Apple, a Cupertino vanno in depressione e cercano un sistema per includere anche quella porzione nel proprio recinto.

L'iPhone, per esempio, è già oggi un sistema blindato (il fatto che qualcuno riesca periodicamente a scardinarlo non significa che Apple rinunci a eliminare i limiti) eppure c'è una zona su cui Apple non ha giurisdizione: la SIM.

Per rimediare a questa grave mancanza, un anno fa l'azienda della Mela ha chiesto la registrazione di un brevetto, che ora le è stato concesso: in pratica, si tratta di una SIM inamovibile o, detto in altri termini, di un telefonino che funziona senza SIM perché include - integrato - il chip che ne svolge le funzioni.

Apple preferirebbe però che gli utenti si identificassero con l'iPhone, ed ecco che qui si rivela tutta l'utilità di una SIM che non si può levare.

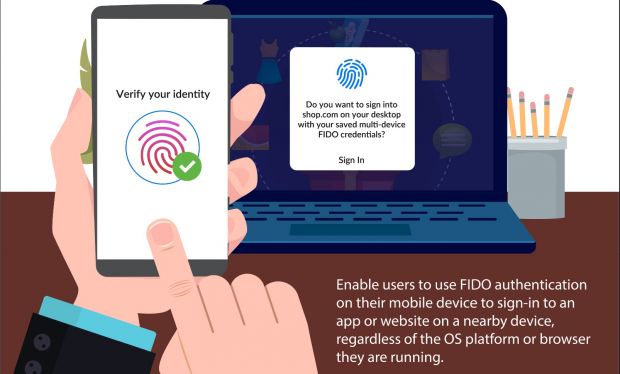

La sicurezza del sistema GSM è infatti affidata a un segreto condiviso tra la SIM e il Centro di Autenticazione, e che non viene mani diffuso; ma se si usa una SIM inamovibile, ecco che il segreto deve essere condiviso col creatore del dispositivo, che deve poter programmare la SIM durante la produzione con credenziali valide per tutti gli operatori; l'utente poi ne sceglierà uno.

E il cambio di operatore, come si fa? Bisogna usare iTunes, scegliere una compagnia telefonica tra quelle disponibili e poi penserà Apple stessa a riprogrammare da remoto la SIM, senza perdere il controllo su alcunché.

Ovviamente la motivazione ufficiale per la proposizione di questo brevetto esula dal controllo ma parla di questioni estetiche: prevedere uno slot per SIM rimovibili renderebbe i telefonini «più spessi e più costosi».

Perché i piani di Apple funzionino al di fuori degli Stati Uniti c'è solo un problema: convincere la GSM Association a modificare lo standard per includere le SIM inamovibili; pare comunque che se ne stia già parlando.

Poi potrà debuttare in tutto il mondo l'iPhone senza SIM e in grado di funzionare con tutti gli operatori, e finirà l'epoca dei cellulari di scorta.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 23)

20-11-2011 11:47

16-11-2011 11:25

14-11-2011 17:29

14-11-2011 16:26

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

uguccione500