Quello che manca

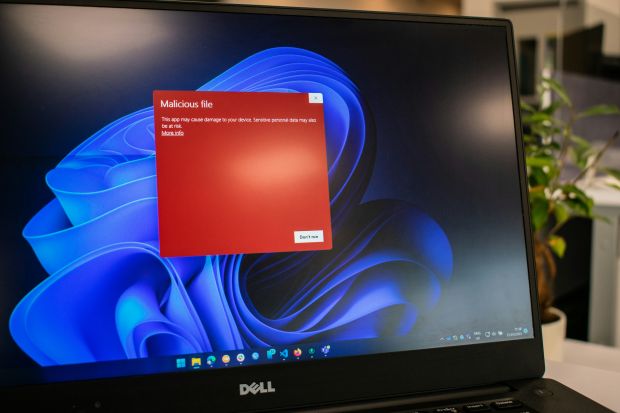

AVG Internet Security 2013.

- Articolo multipagina4 / 5

[ZEUS News - www.zeusnews.it - 10-11-2012]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

In Prova: AVG Internet Security 2013 Business Edition

Qualche nota, infine, sull’assistenza: è importante ricordare che AVG offre aiuto anche agli utenti della versione trial di AVG Internet Security 2013; ma la storia del supporto “24 ore su 24, 365 giorni all’anno” non ha senso, se si pensa che la stessa assistenza avviene per e-mail, quindi non in tempo reale e quindi senza possibilità di verifica di avere davvero dall’altra parte un interlocutore. Per cui le parole restano parole. Ma d’altro canto nessuno o quasi offre di più.

In compenso un sistema di advising elenca e aggiorna continuamente una lunga serie di indirizzi e file sospetti e, proprio per quanto attiene le URL, esiste un sistema in tempo reale per sottomettere ad AVG un indirizzo e verificarne la utilizzabilità per confronto con un database continuamente aggiornato. L'articolo continua qui sotto.

Ancora una cosa, prima di completare. Il sistema non include né un modulo interno per la creazione di un disco di recupero, né un sistema di scansione incorporato all’avvio. Per la prima funzione occorre eseguire il download dell’AVG Rescue Disk dal Web: ci sarebbe piaciuto vedere qualcosa di incorporato, tanto per intenderci come l’eccellente funzione, presente nei prodotti Avast, che pemette di eseguire una scansione programmata all’avvio, ancor prima del caricamento del sistema operativo.

La soluzione è rappresentata dal download di un file immagine (gratuito) da masterizzare su un supporto ottico o di una utility per la configurazione di uno stick USB.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Pro e contro e note finali

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (1)

10-11-2012 00:57

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?