Il virus che viaggia sul cloud

Un nuovo raffinato sistema di attacco online.

[ZEUS News - www.zeusnews.it - 13-09-2013]

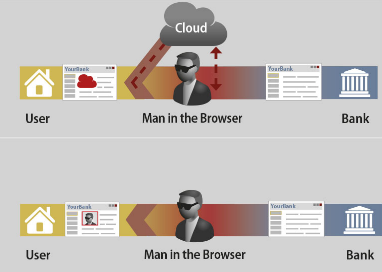

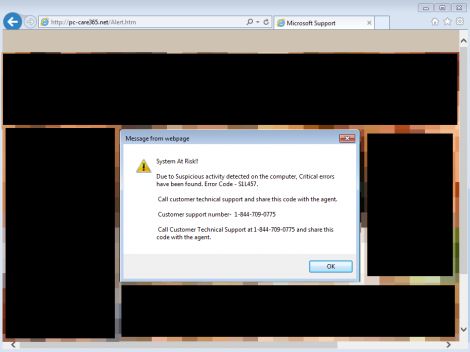

L'ultimo nato delle infezioni virali è il malware via cloud. Più che un sistema diretto d'attacco consiste in un nuovo più efficace metodo per mascherare operazioni e autori delle stesse.

Viene utilizzata la tecnologia cloud per mascherare, appunto, un'azione, adottando la cosiddetta tecnica di "information stealing", attraverso cui l'attaccante individua operazioni di home banking, manipolando le informazioni in transito.

Sebbene si tratti di una generica tecnica già utilizzata, sotto altra forma, in precedenza, l'originalità, se così si può dire, di questa nuova forma sta nel fatto che l'azione malevola viene spostata sul cloud. In questo caso l'attacco diventa praticamente invisibile e rende difficile adottare adeguate contromisure.

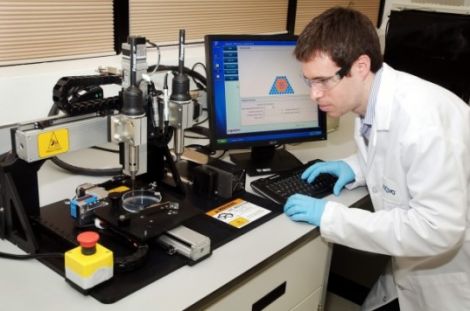

Spetta a G Data il merito di aver individuato questo nuovo flagello, cosa che ha permesso di adottare una nuova interessante tecnologia, definita BankGuard, capace di offrire una completa ed efficace protezione contro questa nuova generazione di malware.

Questo implica l'utilizzo da parte dei criminali online della tecnologia cloud per cercare di mascherare i loro attacchi.

|

Il malware utilizza degli spyware conosciuti come "Information Stealers", "ladri di informazione". Essi prendono di mira chi utilizza l'online banking intercettando attivamente e manipolando il traffico di pagamento dalla parte dell'utente.

Nella nuova forma gli autori del malware hanno spostato alcune di queste funzioni malevole sul cloud. Questi elementi sono praticamente invisibili agli analisti rendendo così ancora più difficile organizzare delle contromisure.

I Banking Trojan analizzati finora tradizionalmente usano file di configurazione che sono stati archiviati sui computer che vengono attaccati. Questi file di configurazione contengono gli indirizzi web modificati e falsificati e il codice, chiamato Webinject, che i criminali cercano di aggiungere a questi website tramite i Banking Trojan. Questo codice è poi responsabile del furto dei dati di accesso e delle informazioni personali per esempio.

Con la tecnologia "Stealth Cloud" parti singole della struttura del malware sono spostate nel cloud, creando, di fatto una barriera alla comunicazione diretta, impedendo l'instaurarsi di un ospite indesiderato del tipo "man-in-themiddle" e filtrando ogni comunicazione in ambedue le direzioni.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (2)

15-9-2013 03:06

14-9-2013 18:44

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

fuocogreco