A cena fuori

Sei a cena fuori e decidi di pagare con la carta di credito/debito. Quale tra queste situazioni preferisci?

[ZEUS News - www.zeusnews.it - 31-07-2017]

|

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 36)

Nei miei esempi parto dal presupposto che entrambi gli attori - esercente e cliente - siano onesti e intenzionati ad onorare i propri impegni al meglio della situazione oggettiva per cui, se l'esercente, per ragioni indipendenti dalla sua volontà, non è in grado di gestire il pagamento tramite POS ed il cliente si offre di effettuarlo... Leggi tutto

3-12-2022 13:51

3-12-2022 13:51

Che è quello che faranno in massa i ristoratori, come già molti attualmente, ed in forma sistematica. La legge non fissa un termine di tempo entro cui il gestore è obbligato a ripristinare il POS. può sempre raccontare che è temporaneamente fuori servizio... all'italiana. Ora c'è un certo imbarazzo ad ammettere che anche la UE si è... Leggi tutto

29-11-2022 08:23

29-11-2022 08:23

Tralasciando i casi limite, nel caso che un ristorante abbia la vetrografia delle principali carte di credito alla porta, il cliente deve ragionevolmente attendersi che possa pagare con carta elettronica. In questo caso il gestore ha il dovere di avvisare tutti i potenziali clienti che vi sono problemi inattesi che impediscono il... Leggi tutto

28-11-2022 18:54

28-11-2022 18:54

Il mio punto di vista, in esteso, è questo: nel caso più generale, tra cliente e fornitore si stabilisce un accordo che a fronte dell'erogazione di un servizio prevede la corresponsione di un compenso. Nella realtà dei fatti, le due cose non sono mai simultanee: a seconda del contesto, prima avviene l'uno e poi l'altro o viceversa. Se un... Leggi tutto

28-11-2022 08:43

28-11-2022 08:43

Continuo a non capire il tuo punto di vista, provo a spiegarmi se faccio un bonifico tramite la mia app della mia banca sul mio smartphone, se la linea dello smartphone c'è o non c'è lo capisco da solo e, dopo aver fatto il pagamento, non c'è più nulla da verificare sulla mia onestà poiché il pagamento è stato effettuato. Sul secondo... Leggi tutto

27-11-2022 15:05

27-11-2022 15:05

Inserisci un commento - anche se NON sei registrato

|

|

||

Sondaggio

|

Maggio 2026

49.000 persone senza elettricità: il fornitore preferisce alimentare i datacenter della IA

Gmail, lo spazio gratuito si riduce a 5 Gbyte

Crisi della RAM, in vendita DDR 5 false con i chip in fibra di vetro

Windows 11 accelera davvero

Password in chiaro nella memoria di Edge

Google Chrome scarica un modello AI da 4 GB senza avvisare gli utenti

Windows 11, il CEO Nadella ammette gli errori

Disastro PocketOS: l'agente IA cancella database e backup in pochi secondi senza supervisione

Aprile 2026

Telemarketing, arrivano i numeri brevi: identificheranno i servizi legittimi

Windows 11 cambia rotta: Microsoft ricostruisce il sistema attorno alle richieste degli utenti

Firefox 150, scovate 271 vulnerabilità con l'IA

IPv6 supera IPv4 per un giorno

Verifica dell'età, l'app UE si buca in meno di due minuti

Alexa+ debutta in Italia: conversa, agisce e si integra nella smart home

Verbatim e I-O Data puntano sul Blu-ray: rinasce un mercato dato per morto

Tutti gli Arretrati

Accadde oggi - 20 maggio

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

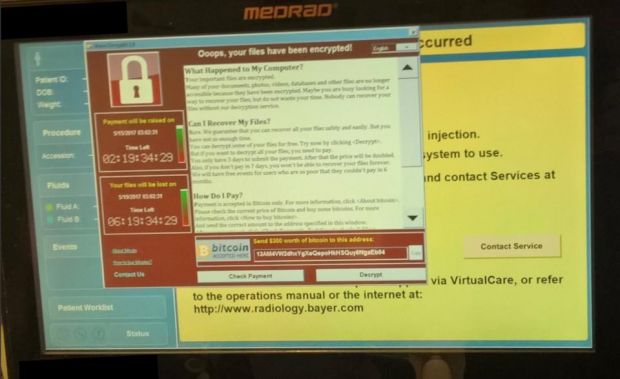

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

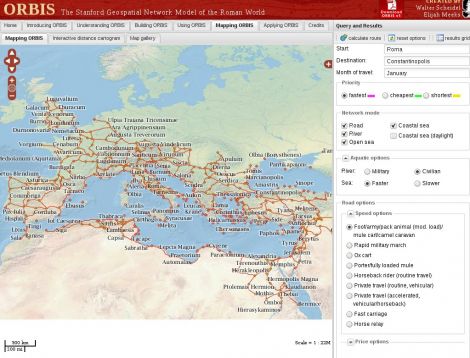

Gladiator