Tesla ''hackerate da remoto''? Non proprio

- Articolo multipagina1 / 3

[ZEUS News - www.zeusnews.it - 23-09-2016]

In breve

Sono a corto di tempo, per cui scrivo giusto due righe per evitare che si diffondano bufale: sì, gli esperti di Keen Security Lab hanno pubblicato un video nel quale sembrano mostrare un attacco informatico nel quale prendono il controllo da remoto di una Tesla Model S, per esempio aprendone le portiere e il bagagliaio, comandandone gli schermi del cruscotto e riuscendo addirittura a far frenare l'auto di colpo mentre è in movimento.

Spettacolare, certo, ma non è un vero e proprio "hackeraggio da remoto": serve infatti comunque la collaborazione attiva del conducente, che deve connettere l'auto a una specifica rete Wi-Fi (cosa che non succede mentre si è in giro), per cui non si tratta di una tecnica che consente di prendere facilmente il controllo a distanza di un'auto Tesla qualsiasi.

Molte testate giornalistiche che stanno raccontando la scoperta omettono di precisare questo particolare, forse per incompetenza o forse per pompare la notizia: fra quelle che ho visto fin qui fa felice eccezione The Verge.

Tecnicamente è un risultato notevole, comunque, rispetto agli attacchi precedenti che richiedevano lo smontaggio del cruscotto, e sottolinea il problema di fondo di tutte le auto interconnesse: il rischio che la connessione sia sfruttabile per sabotarle. Questa vulnerabilità è già stata risolta con un aggiornamento software (versione 7.1 release 2.36.31) diffuso automaticamente a tutte le Tesla.

Spero di potervi raccontare tutti i dettagli nelle prossime ore.

In dettaglio

L'articolo originale di Keen Security Lab (che fa parte del colosso cinese Tencent) è decisamente reticente: la cosa più interessante che dice è che l'attacco compromette il CAN bus, il sistema che controlla molti dei componenti essenziali dell'auto.

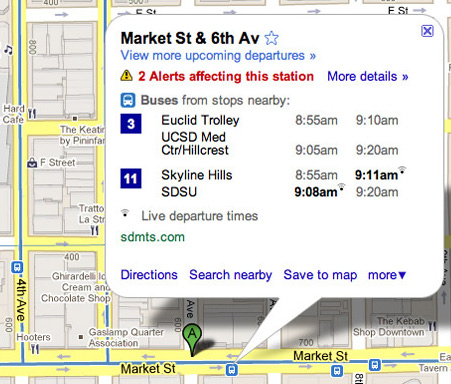

Altri articoli, per esempio su Ars Technica e il già citato The Verge, spiegano qualche dettaglio in più: l'attacco realizzato da Keen sfrutta un bug nel browser della Tesla. Questo bug richiede che l'auto sia connessa a un hotspot Wi-Fi ostile e che contemporaneamente il conducente effettui la ricerca della stazione di ricarica più vicina tramite il pannello di comando centrale dell'auto.

The Verge pubblica una conferma inviata da Tesla, che dice appunto che "Il problema dimostrato viene innescato soltanto quando viene usato il browser web e inoltre richiede che l'auto sia fisicamente vicina a un hotspot Wi-Fi ostile e sia connessa ad esso" e aggiunge che i ricercatori di Keen, avendo agito responsabilmente (contattando Tesla senza pubblicare i dettagli della vulnerabilità), riceveranno una ricompensa secondo i parametri del programma bug bounty (ricompensa per i bug scovati) introdotto da Tesla per incoraggiare questo tipo di ricerca.

|

Stefano, di Teslaforum.it, mi spiega che nell'uso normale una Tesla si collega a una rete Wi-Fi soltanto in due situazioni: quando è a casa del proprietario (l'auto ha il GPS e quindi "sa" sempre dove si trova e si collega al Wi-Fi del proprietario) e quando si trova presso un centro di assistenza Tesla (nel qual caso si collega al Wi-Fi del centro di assistenza). A parte queste due occasioni, mi dice Stefano, l'auto di norma resta collegata tramite la connessione cellulare 3/4G integrata (e inclusa nel prezzo) e l'unica operazione che si può fare solo via Wi-Fi è l'aggiornamento delle mappe.

In pratica, quindi, l'attacco descritto da Keen è realizzabile soltanto in condizioni decisamente insolite e richiede la collaborazione coordinata di una persona a bordo dell'auto, per cui non si può definire remoto in senso stretto e non è certo automatico o sfruttabile su vasta scala. Si tratta comunque di una vulnerabilità importante, per cui è bene che sia stata scoperta e risolta.

La parte più interessante (e preoccupante) è la compromissione del controllo dei freni: la tecnica effettivamente usata è tutta da confermare, ma un altro utente di Teslaforum.it, [email protected], sottolinea che tutti gli effetti mostrati nel video sono ottenibili comandando appositamente il pannello comandi (la MCU o Media Control Unit, in pratica l'"iPaddone" centrale), e che esiste una funzione di frenata d'emergenza attivabile tramite questa MCU, per cui non è da escludere che l'attacco non abbia realmente preso il controllo del cuore informatico dell'auto (il CAN bus, appunto) ma abbia raggiunto soltanto (si fa per dire) il pannello comandi, che in realtà è indipendente e fortemente isolato dalle funzioni centrali. Se così fosse, l'attacco sarebbe molto meno grave di quel che sembra a prima vista.

Paradossalmente, la risoluzione rapida del difetto mostra che il punto debole delle auto connesse (la connessione dati, appunto) è anche il punto di forza che consente di rimediare alle falle diffondendo immediatamente a tutte le auto un aggiornamento correttivo.

Fonti aggiuntive: The Hacker News, Electrek.

Ti invitiamo a leggere la pagina successiva di questo articolo:

''Hackeraggio'' cinese di Tesla, nuovi dettagli (e soluzioni)

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (2)

7-10-2016 19:16

24-9-2016 11:56

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator