''Hackeraggio'' cinese di Tesla, nuovi dettagli (e soluzioni)

Arriva finalmente la firma digitale del software di bordo.

- Articolo multipagina2 / 3

[ZEUS News - www.zeusnews.it - 02-10-2016]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Tesla ''hackerate da remoto''? Non proprio

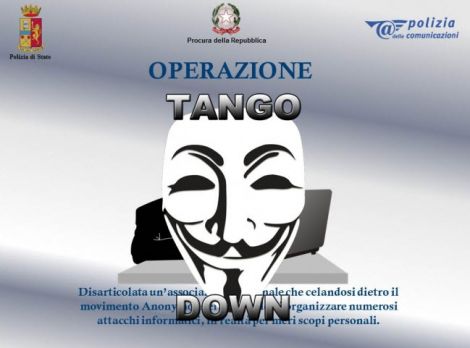

Ci sono nuovi dettagli, e una soluzione, a proposito dell'hackeraggio delle auto elettriche Tesla dimostrato la settimana scorsa dagli esperti cinesi di Keen Security Labs e discusso in questo mio articolo.

Come spiegato in dettaglio da Wired in inglese, gli esperti di Keen hanno iniziato l'attacco all'auto creando una rete Wi-Fi, assegnandole lo stesso nome (SSID Tesla Guest) e la stessa password della rete Wi-Fi offerta agli ospiti dai concessionari e dai centri di assistenza Tesla (la password è reperibile facilmente in Rete).* In sostanza, hanno fatto credere all'auto di essere connessa a un Wi-Fi ufficiale di Tesla e l'hanno forzata a usare questa connessione.

*Stefano, di Teslaforum.it, precisa che Tesla Guest è il nome del Wi-Fi al quale Tesla offre connessione libera da parte di qualunque dispositivo dei clienti ospiti, mentre il Wi-Fi usato per la manutenzione e l'assistenza tecnica è Tesla Service. Sottolinea inoltre che le auto Tesla non si connettono automaticamente a questi Wi-Fi: è necessaria una scelta specifica dell'utente.

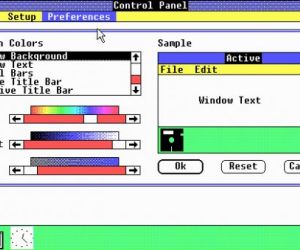

La rete Wi-Fi ostile è stata configurata in modo da presentare alle Tesla che si connettevano una pagina Web contenente codice che sfrutta una vulnerabilità nel browser installato nel pannello comandi principale (il "tablet" centrale; specificamente, la vulnerabilità stava nella vecchia versione di WebKit usata da Tesla). Da qui gli esperti di Keen hanno sfruttato una vulnerabilità del kernel di Linux usato dalle Tesla per prendere il controllo del pannello comandi. A questo punto potevano mandare al browser qualunque clic o comando digitabile dall'utente, e questo ha permesso la maggior parte degli effetti mostrati nel video di Keen. Non è chiaro se questa possibilità di inviare comandi persista o duri solo per il tempo della connessione al Wi-Fi ostile.

Prendere il controllo del pannello comandi, però, non consente di avere il controllo pieno dell'auto: le funzioni vitali (frenata, sterzo, guida assistita) sono infatti gestite separatamente. Nelle Tesla, infatti, il pannello comandi è isolato dal sistema di controllo primario (il CAN bus) da un gateway.

Gli esperti di Keen hanno quindi sostituito il software del gateway con una versione modificata da loro e hanno così preso il controllo pieno dell'auto. Non è chiaro se questa sostituzione sia avvenuta da remoto o tramite intervento fisico sull'auto: ovviamente se fosse necessario un intervento fisico la sfruttabilità di questa tecnica sarebbe molto minore di quella di un attacco via Wi-Fi.

Riassumendo, insomma, l'hackeraggio "da remoto" (così è stato presentato) richiede queste condizioni:

- l'auto-bersaglio deve essere a portata del Wi-Fi ostile almeno temporaneamente

- l'auto-bersaglio deve connettersi almeno una volta al Wi-Fi ostile (cosa che non avviene automaticamente ma solo su specifico comando del conducente o del tecnico di assistenza)

- l'auto-bersaglio deve usare almeno una volta il browser di bordo mentre è connessa al Wi-Fi ostile

- deve essere sostituito (non si sa se da remoto o no) il software del gateway dell'auto-bersaglio

Se sono soddisfatte le prime tre condizioni, è effettivamente possibile effettuare da remoto (anche via Internet, se l'auto resta connessa al Wi-Fi ostile) bruttissimi scherzi al conducente di una Tesla, come disattivare l'indicatore di velocità e tutte le indicazioni sul cruscotto, mettere al massimo il volume dell'impianto audio di bordo, chiudere gli specchietti durante la marcia, sbloccare le portiere, aprire il portellone posteriore e altro ancora. Se effettuati a sorpresa, questi comandi potrebbero facilmente spaventare o distrarre il conducente in modo da causare un incidente anche grave o mortale. Se viene soddisfatta anche la quarta, è finita: l'intruso può far frenare, accelerare o sterzare l'auto a proprio piacimento.

Certo, non si tratta di scenari molto plausibili e frequenti o di un attacco sfruttabile su vasta scala, ma la falla grave è senz'altro dimostrata.

Ti invitiamo a leggere la pagina successiva di questo articolo:

La soluzione di Tesla e il ruolo degli ''hacker''

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (4)

11-12-2016 16:58

2-12-2016 09:25

19-11-2016 14:39

1-10-2016 11:05

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator