Come ti buco l'app di Gmail (e non solo)

Svelato un attacco che va a segno 9 volte su 10. Android e tutti gli altri sistemi sono vulnerabili.

[ZEUS News - www.zeusnews.it - 29-08-2014]

Possessori di smartphone, tremate: bucare le app - e sottrarre dati personali - è ancora più facile di quanto si pensasse.

Ad affermarlo è stato un team di ricercaotri della Università della California Riverside e della Università del Michigan, i quali hanno ideato un metodo che, testato su sei applicazioni popolari, ha dimostrato un'efficacia tra l'82 e il 92 per cento in cinque casi.

Il documento che illustra i dettagli è stato svelato nel corso dello scorso fine settimana in occasione dello USENIX Security Simposium di San Diego.

Le app testate sono tutte per Android e includono quelle di Gmail, CHASE Bank e H&R Block: tutte queste hanno fatto registrare una percentuale di successo dell'attacco anche del 92%. Solo l'app di Amazon si è rivelata resistente, con una percentuale di successo degli attacchi pari al 48%.

Sebbene il test sia avvenuto su sistemi Android, i ricercatori affermano che il loro metodo probabilmente funziona anche con gli altri sistemi operativi, dato che il punto debole di Android è presente anche nei concorrenti.

La chiave per le violazioni sta infatti nella possibilità di accedere, da parte dei processi in esecuzione su uno smartphone, alle statistiche di un processo qualsiasi nella memoria condivisa, senza che vengano richiesti privilegi particolari.

In pratica, si potrebbe dire che un'app è in teoria sempre autorizzata a sbirciare nel giardino dei vicini.

«Si è sempre ritenuto che queste app non possano interferire l'una con l'altra» ha spiegato Zhiyun Qian, primo autore della ricerca. «Noi abbiamo dimostrato che questo assunto non è corretto e che un'app può in realtà avere effetti significativi su un'altra e portare a conseguenze pericolose per l'utente».

I danni che si possono fare sono un po' limitati dal fatto che la prima azione necessaria per sfruttare l'attacco è che l'utente scarichi volontariamente un'app malevola; se gli utenti stessero sempre attenti a quello che scaricano, non ci sarebbero quindi problemi.

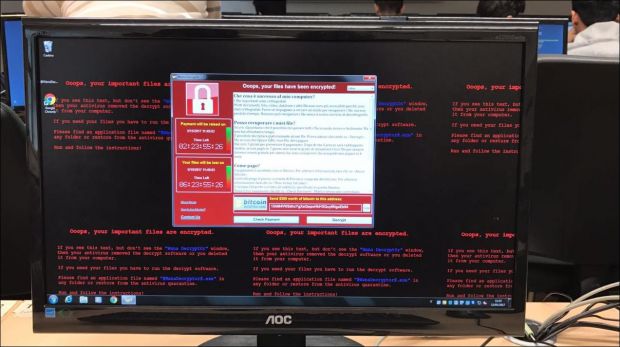

È noto però che spesso l'attenzione su questo tema cruciale è quantomai scarsa e che una patina di rispettabilità da parte dell'app è spesso sufficiente per guadagnarsi la fiducia; dunque è reale il pericolo che un'app sviluppata con la tecnica scoperta dai ricercatori venga prima o poi realizzata, sviluppata e scaricata da un vasto numero di utenti, che diventeranno le vittime di furti di dati, identità, fotografie o credenziali bancarie.

|

L'app dei ricercatori - che potrebbe per esempio spacciarsi per un innocuo sfondo - intercetta gli eventi scatenati dalle varie attività degli utenti, come il login in Gmail e riesce a inserirsi al momento giusto per ottener e i dati senza farsi scoprire.

«Per com'è progettato, Android permette alle app di essere intercettate o dirottate» spiega ancora Qian. «Ma il problema è che devi farlo al momento giusto, cosicché l'utente non se ne accorga. Noi ci riusciamo, ed è questo che rende unico il nostro attacco».

Qui sotto riportiamo tre video, realizzati dai ricercatori, che mostrano gli attacchi in funzione. L'articolo continua dopo i video.

Che cosa si può dunque fare per difendersi? La prima mossa è stare molto attenti a ciò che si scarica, evitando le fonti non sicure.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 9)

31-8-2014 21:02

31-8-2014 15:33

31-8-2014 10:40

31-8-2014 00:38

30-8-2014 22:56

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?