App per smartphone lasciate vulnerabili per mesi

Vulnerabilità segnalate lo scorso settembre per 18 tra le app più popolari, ma da allora sono rimaste senza patch.

[ZEUS News - www.zeusnews.it - 27-02-2015]

Intel ha pubblicato i risultati del proprio Report sulle minacce McAfee Labs di febbraio.

Il rapporto include un'analisi approfondita del panorama delle minacce mobile e la segnalazione delle difficoltà degli sviluppatori di app mobile nell'applicare patch critiche delle vulnerabilità Secure Sockets Layer (SSL), che potenzialmente hanno impatto su milioni di utenti di telefonia mobile.

I laboratori McAfee hanno rivelato inoltre dettagli sui sempre più popolari kit exploit Angler e mettono in guardia contro i programmi potenzialmente indesiderati (PUP più aggressivi che cambiano le impostazioni di sistema e carpiscono informazioni personali senza che gli utenti se ne possano accorgere.

La denuncia è che alcuni fornitori di applicazioni mobile sono stati lenti nel risolvere anche le vulnerabilità SSL più semplici, per esempio la convalida errata di certificati digitali, nonostante l'elenco delle applicazioni con tale vulnerabilità sia stato reso noto nel mese di settembre 2014 dal Computer Emergency Response Team (CERT) della Carnegie Mellon University, che ha pubblicato un elenco completo che includeva applicazioni con milioni di download al loro attivo.

Nel mese di gennaio, McAfee ha testato le 25 applicazioni più popolari nella lista del CERT delle applicazioni mobili vulnerabili che inviano le credenziali di accesso tramite connessioni non sicure, e ha scoperto che su 18 di queste ancora non erano state applicate le patch nonostante la comunicazione al pubblico, la notifica del fornitore, e, in alcuni casi, più aggiornamenti di versione non riguardanti la sicurezza.

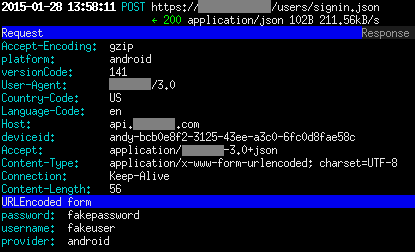

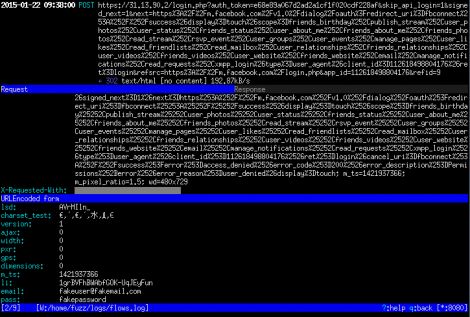

I ricercatori hanno simulato attacchi man-in-the-middle (MITM) che hanno intercettato con successo informazioni condivise durante le sessioni SSL apparentemente sicure.

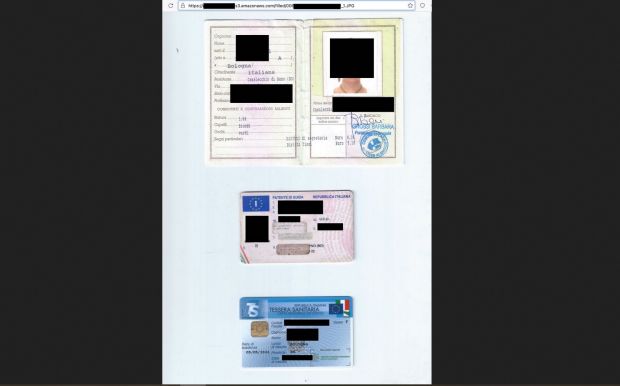

I dati vulnerabili riguardavano nomi utente e password, e in alcuni casi, le credenziali di accesso agli account social e ad altri servizi di terze parti.

|

Anche se non ci sono prove che queste vulnerabilità delle applicazioni mobili siano state sfruttate, si tratta di applicazioni scaricate centinaia di milioni di volte.

Alla luce di questi numeri, il ritardo degli sviluppatori di applicazioni mobile nell'effettuare le patch per le vulnerabilità SSL ha potenzialmente esposto milioni di utenti al rischio di diventare bersaglio di attacchi MITM.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (2)

1-3-2015 17:17

27-2-2015 13:03

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Periferiche esterne:

chiavetta usb----protetta che fare - Dal processore al case:

NUOVO PC - Aiuto per i forum / La Posta di Zeus / Regolamento:

post di utente non verificato - Linux:

Antix: microfono per scrivere su internet - Windows 11, 10:

Odio verso Windows o no? - Tablet e smartphone:

evitare che "hey google" sia attivo pure

a schermo spento!!! - 02 Olimpo - Milano e dintorni:

Come pubblicare un annuncio per affittare un

appartamento - Al Caffe' Corretto:

Mi sembra appropriato, in un contesto di generale

latitanza - Programmazione:

Gestione dei campi datetime e time di MySql

Gladiator