WikiLeaks pubblica un milione di mail di Hacking Team

Con pratica funzione di ricerca.

- Articolo multipagina7 / 9

- 1. Lo spione spiato: Hacking Team si fa fregare 400 giga di dati

- 2. Hacking Team, il giorno dopo

- 3. Conseguenze per Hacking Team e per i governi clienti

- 4. Conseguenze per noi utenti: nuove falle rivelate, sfruttate e da turare

- 5. Mettiamoci una pezza

- 6. Hacking Team, vulnerabilità Flash molto pericolosa

- 7. WikiLeaks pubblica un milione di mail di Hacking Team

- 8. Finta app per infiltrarsi nei sistemi Android

- 9. Aggiornamento d'emergenza per tutte le versioni di Windows

[ZEUS News - www.zeusnews.it - 09-07-2015]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Lo spione spiato: Hacking Team si fa fregare 400 giga di dati

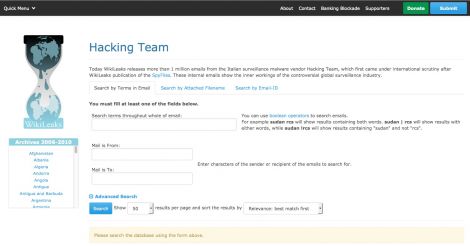

Wikileaks ha messo online un archivio cercabile contenente oltre un milione di mail provenienti dalla fuga di dati che ha colpito Hacking Team.

Se in questi primi giorni le indagini giornalistiche per verificare eventuali collaborazioni dell'azienda italiana con governi repressivi sono state ostacolate dalla difficoltà tecnica di scaricare i 400 gigabyte di dati trafugati o di sfogliarne online le varie parti, ora chiunque può cercare in tutta la corrispondenza di Hacking Team con un semplice clic.

Per esempio, una ricerca di "IP address" insieme a "VPS" rivela molte comunicazioni interessanti e dettagli dell'infrastruttura di sorveglianza di Hacking Team. Una ricerca per "gov.sa" rivela comunicazioni con indirizzi governativi dell'Arabia Saudita, e così via. Altre parole chiave potenzialmente interessanti sono exploit, Eric.rabe, e.rabe, leak e leaker.

Dall'archivio di mail risultano scambi anche recentissimi con i servizi di sicurezza dell'Etiopia, come questa mail del 10 giugno 2015:

David, Giancarlo,tomorrow at midnight the temporary, read-only license we gave to INSA is going to expire. Since we issued this last license. We have not received any reply from them, on any channel.I would wait and see if anything moves on their side, or do you want to anticipate action (e.g., issue a new license)?Thanks,Daniele

E si vede anche il commercio di exploit (vulnerabilità) per Adobe Flash, negoziate da Hacking Team (grazie a @mme_bathory per la segnalazione):

Vitaly ci aveva mandato due exploit gemelli(differente vulnerabilita' ma

stessi target) che aveva accorpato in un unica descrizione... abbiamo

preso uno... prendiamo l'altro?#1,#2 (two 0days) Adobe Flash Player

versions: 9 and higher

platforms: 32- and 64-bit Windows, 64-bit OS X

price: $45k by three monthly paymentsGli chiederi semplicemente conferma che siano effettivamente due

distinte vulnerabilita' in parti diverse del codice(per evitare che

patchato uno perdiamo pure l'altro).Senno' c'era anche l'opzione 3 (credo che 32-bit windows vada bene per

browser a 32-bit su architettura x64, da verificare nel caso):#3 Adobe Flash Player

versions: 11.4 and higher

platforms: 32-bit Windows

payload: calc.exe is launched on Windows

price: $30k by two monthly payments

In pratica Hacking Team sta discutendo l'acquisto di vulnerabilità inedite per Adobe Flash che sono presenti in milioni di computer e invece di renderle pubbliche per consentire a tutti di essere più sicuri se le vorrebbe tenere per sé per usarle nei propri prodotti di sorveglianza. Ê l'equivalente di scoprire una malattia e tenere per sé la cura per farci soldi.

|

Ieri ho scambiato un po' di idee sulla vicenda con Antonio Forzieri, esperto di sicurezza di Symantec (tornerò in un prossimo articolo sull'approccio di Symantec a casi come questo), ed entrambi ci siamo trovati perplessi in particolare di fronte alla presenza, fra i file trafugati a uno degli amministratori di sistema di Hacking Team, di un file di testo contenente un elenco di link a video pornografici, come ho descritto qui.

Questo file ha suscitato molta ilarità in Rete, ma le risate hanno forse messo in secondo piano una domanda: che senso ha avere un file del genere? Una ipotesi è che si tratti di un file aggiunto dagli intrusi per ridicolizzare Hacking Team, e in effetti la strategia di far sembrare l'azienda un covo di pornomani dilettanti sembra aver avuto un certo effetto mediatico.

Ma c'è un'altra ipotesi che Forzieri e io abbiamo considerato e che i dati di Wikileaks rilasciati oggi sembrano supportare: l'elenco di link sarebbe legato a uno dei metodi d'infezione usati da Hacking Team.

Una ricerca nell'archivio Wikileaks del nome di uno dei siti pornografici citato nell'elenco porta infatti a un fitto scambio di mail del supporto tecnico di Hacking Team. In queste mail si parla di un "Network Injector" di nome INJECT-HTML-FLASH.

Dalla descrizione tecnica sembra che non si tratti di un attacco che infetta tutti i visitatori di questi siti o di quei video specifici.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Finta app per infiltrarsi nei sistemi Android

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (ultimi 5 di 24)

11-7-2015 15:49

11-7-2015 15:40

10-7-2015 16:55

10-7-2015 14:53

10-7-2015 07:07

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator