Milioni di smartphone Android vulnerabili ai vecchi comandi AT dei modem

La nuova minaccia arriva dal passato.

[ZEUS News - www.zeusnews.it - 31-08-2018]

Durante la prima espansione di Internet, quando la connessione avveniva attraverso modem analogici, tutti o quasi coloro che partecipavano alla rete avevano una certa conoscenza dei comandi AT.

Capitava infatti che fosse necessario adoperarne qualcuno per convincere il modem a collaborare, inserendo il comando corretto nelle impostazioni di configurazione. Poi venne la banda larga, e i comandi AT tornarono quasi nell'oblio.

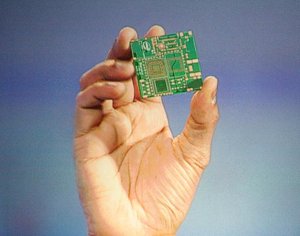

Se oggi torniamo a parlare di loro è perché alcuni ricercatori di diversi enti - l'Università della Florida, la Stony Brook University e Samsung Research America - hanno scoperto che è possibile adoperarli per violare milioni di smarpthone Android.

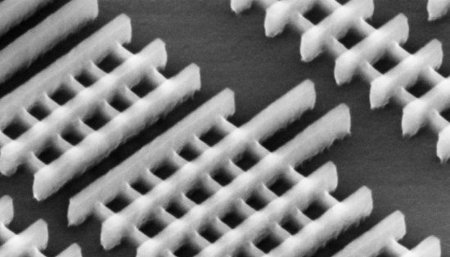

Gli studiosi hanno analizzato oltre 2.000 firmware e scoperto non soltanto che oltre 3.500 diversi tipi di comandi AT sono tuttora supportati, ma anche che è possibile adoperarli per aggirare i sistemi di protezione di Android.

A essere coinvolti sono i dispositivi di una marea di produttori, a partire dai più noti: l'elenco comprende Asus, Google, HTC, Lenovo, Huawei, LG, Motorola, Samsung, Sony e ZTE.

|

L'attacco può essere portato attraverso la porta USB del telefono: un caricabatterie modificato allo scopo, per esempio, magari installato in un luogo pubblico, potrebbe violare i segreti degli smartphone a esso collegati.

I vari produttori sono già stati avvisati del problema, e ora spetta a loro trovare una soluzione. Nel frattempo, gli utenti hanno trovato un altro motivo per stare alla larga dal collegare i propri dispositivi ad apparati USB sconosciuti.

Qui sotto, un video dimostrativo in cui un LG G4 viene violato usando i comandi AT.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 11)

3-9-2018 10:14

3-9-2018 01:20

2-9-2018 11:01

1-9-2018 22:45

1-9-2018 21:30

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Maary79