Il ransomware che ti cancella tutti i dati per sempre - se non paghi subito

Anubis crittografa i file come altri ransomware. Ma è anche in grado di cancellarli in maniera tale da renderli non recuperabili.

[ZEUS News - www.zeusnews.it - 18-06-2025]

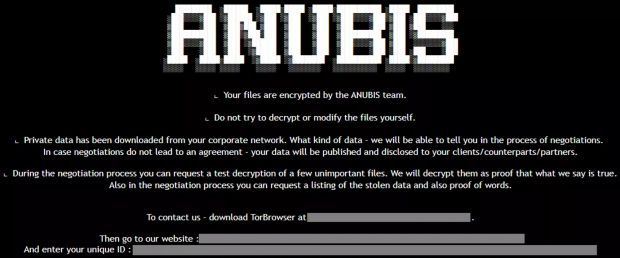

Un particolare ransomware-as-a-service (RaaS), denominato Anubis, sta emergendo come una minaccia significativa nel panorama della sicurezza informatica, secondo un rapporto di Trend Micro da poco pubblicato. Attivo da dicembre 2024, Anubis non si limita a crittografare i file: introduce un wipe mode che cancella permanentemente i dati, rendendo impossibile il recupero anche in caso di pagamento del riscatto. Questa capacità di distruzione lo distingue dai ransomware tradizionali, che di solito consentono il recupero dei file dopo il pagamento.

Anubis utilizza l'Elliptic Curve Integrated Encryption Scheme (ECIES) per crittografare i file, aggiungendo l'estensione ".anubis" e sostituendo le icone di sistema con il proprio logo. Se per qualche motivo la crittografia non riesce, il ransomware attiva la modalità di cancellazione; sovrascrive quindi i file in modo da renderli irrecuperabili anche con strumenti di recupero dati. La pagina nel dark web dedicata ad Anubis elenca a oggi appena otto vittime, ma l'impressione di Trend Micro è che ci si stia preparando a un'escalation.

Il ransomware si diffonde attraverso metodi ben noti, come email di phishing, allegati malevoli e sfruttamento di servizi remoti vulnerabili. Una volta all'interno di un sistema, Anubis identifica i dati e i programmi, quindi elimina le copie shadow dei volumi per ostacolare il ripristino, per poi procedere alle operazioni di crittografia o di cancellazione. La sua struttura RaaS consente agli affiliati di guadagnare fino all'80% del riscatto; ma offre opzioni aggiuntive di monetizzazione come la vendita dei dati di accesso, il che rende il modello flessibile e attraente per i criminali informatici.

Esperti di sicurezza di Trend Micro e Cisco Talos avvertono che la funzione di cancellazione permanente rappresenta un'evoluzione finora generalmente non praticata verso il sabotaggio informatico: aumenta in questo modo la pressione sulle vittime affinché paghino rapidamente. Le raccomandazioni per proteggersi includono i backup regolari (preferibilmente offline), la formazione degli utenti per consentire loro di riconoscere le email di phishing, il controllo rigoroso degli accessi e l'utilizzo di strumenti di sandboxing per analizzare file sospetti. La natura distruttiva di Anubis rende la prevenzione ancora più cruciale, poiché il recupero post-attacco è spesso impraticabile.

Nonostante il numero limitato di vittime finora, Anubis evolve rapidamente. La sua presenza su forum criminali come RAMP e XSS tramite account come supersonic e Anubis__media suggeriscono un potenziale aumento degli attacchi nelle prossime settimane.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Se il ransomware minaccia l'agricoltura

La guerra è sempre più informatica

Catena di alberghi passa da Windows a Chrome OS per sconfiggere il ransomware

I cracker pentiti che rinunciano al ransomware

Nuova tecnica contro il ransomware: ingannare il sistema di pagamento

Attacco ransomware, registro elettronico kaputt da giorni

Commenti all'articolo (ultimi 5 di 14)

18-7-2025 17:10

24-6-2025 08:59

23-6-2025 16:55

22-6-2025 07:47

21-6-2025 18:07

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Maary79