Se il DNS è imprudente

Vi è mai capitato di richiedere un sito al vostro browser, finire da tutt'altra parte e immaginare uno scherzetto combinato da qualche hacker al povero webmaster? Spesso le cose sono più semplici di quanto sembri: potrebbe trattarsi di un errore del server DNS. Microsoft.

[ZEUS News - www.zeusnews.it - 04-09-2001]

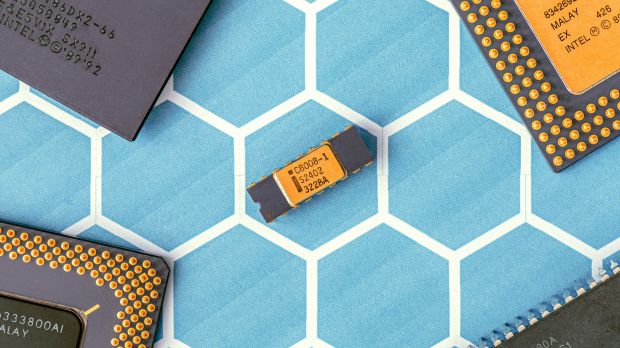

Il DNS, o Domain Name System, è l'infrastruttura di rete responsabile della risoluzione dei nomi, cioè dell'associazione tra il nome simbolico e l'indirizzo IP delle macchine partecipanti alla rete: insomma, una specie di elenco telefonico. Il meccanismo è implementato con una architettura client-server: il client si rivolge ad un server con una domanda del tipo "Conosci l'indirizzo IP della macchina che si chiama barninga.freeweb.org?"; il server, se non sa rispondere, interroga altri server secondo uno schema gerarchico: il processo prosegue finché non è raggiunto un server in grado di fornire la risposta, che viene inoltrata al client e, al tempo stesso, memorizzata per qualche tempo dal server che ha gestito il processo. Scopo di tale azione, detta caching, è rendere più veloce il servizio qualora la stessa richiesta venga ripetuta in seguito, anche da altri clients. Il processo di caching, d'altra parte, conferisce ai DNS servers la capacità di fornire informazioni sugli indirizzi di macchine che non fanno parte del loro stesso dominio e non sono sotto il loro stretto controllo: in altre parole, un server DNS impara dai suoi "colleghi" e può validamente rispondere ad una richiesta di un client senza avere l'"autorità formale" per farlo. Non a caso, si dicono authoritative answers le risposte che un DNS server fornisce circa gli indirizzi direttamente conosciuti (prelevati dalla propria configurazione), mentre quelle restituite in base ai dati della cache si dicono non-authoritative: tale concetto di autorità è, nella pratica, implementato nelle risposte DNS mediante un bit dedicato, il cui valore indica se l'informazione è certificata o no.

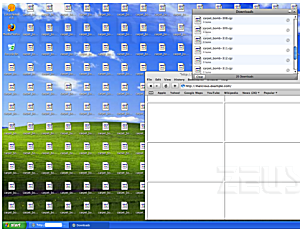

In Windows NT 4 e Windows 2000, il server DNS, se installato, è configurato per default con una importante opzione di sicurezza disabilitata. In particolare, esso inserisce nella propria cache anche le associazioni nome-indirizzo non-authoritative ricevute da altri DNS servers. Ciò rende più probabile il propagarsi di errori, che potrebbero anche essere volutamente indotti da un DNS server configurato in modo malizioso. Il fenomeno, noto come cache pollution (corruzione della cache), può non solo determinare condizioni di "denial of service" (il DNS server fornisce risposte inutilizzabili, se la cache contiene "sporcizia"), ma anche condurre ad un vero e proprio "depistaggio" ai danni delle applicazioni, come i browsers, che utilizzano il servizio.

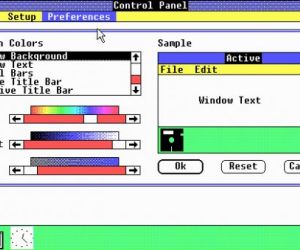

Così, per l'amministratore di sistema, è buona pratica configurare i propri DNS servers in modo che memorizzino in cache esclusivamente le risposte di tipo authoritative: come fare per modificare l'imprudente configurazione standard dei server Microsoft? Il metodo, identico in Windows NT 4 e Windows 2000, consiste nel creare una apposita chiave nel registry (Windows 2000 mette a disposizione anche una interfaccia grafica). Istruzioni dettagliate sono reperibili sul sito Microsoft, che riporta pure una interessante descrizione del funzionamento del servizio DNS.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?