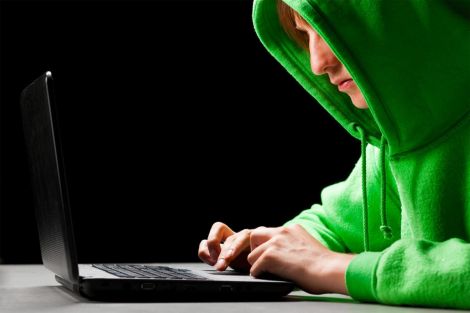

I telefonini e quelle applicazioni troppo curiose

La sicurezza percepita nei vari App Store può essere ingannevole: un'applicazione apparentemente innocua può violare i dati personali.

[ZEUS News - www.zeusnews.it - 08-07-2010]

Tutti sappiamo che scaricare un file dalla Rete, da un forum o da un sito misconosciuti non è certo il massimo della sicurezza, specie se si tratta di un'applicazione da installare sul proprio smartphone.

Indubbiamente, quando ci si avvicina a uno store di grande nome, si dà tuttavia per scontato che le applicazioni disponibili, sia a pagamento che quelle gratuite, siano affidabili e sicure.

Ebbene, secondo SMobile Systems non sarebbe affatto così.

Nell'analisi si rende noto che non meno del 20% delle applicazioni disponibili sul negozio online per Android avrebbe accesso a informazioni private o sensibili dell'utente, con un 5% che permetterebbe all'applicazione installata di effettuare chiamate e un 2% in grado invece di inviare SMS, magari verso numerazioni ad alto costo quali servizi premium a pagamento. Il tutto, naturalmente, in maniera non proprio trasparente per l'utente.

Dan Hoffman, che ricopre l'incarico di Chief Technology Officer in SMobile Systems, non ha alcuna remora nel definire come spyware le applicazioni in grado di fare ciò, evidenziando la gravità della cosa anche per i termini numerici interessati.

Nel report è pubblicata una tabella che mostra un elenco di permessi che una applicazione può richiedere per interagire con il telefono: ad esempio CALL_PHONE permette di effettuare una chiamata, READ_CALENDAR offre accesso alla agenda, READ_SMS concede la lettura dei messaggi, READ_CONTACTS permette di avere accesso alla rubrica, RECORD_AUDIO permette la registrazione audio attraverso il microfono del dispositivo e così via.

Per esempio, proprio sfruttando gli accessi sopra elencati è stata sviluppata l'applicazione SMS Message Spy, presente sia in versione lite (gratuita, valida 7 giorni) sia in versione pro a pagamento, in grado di inviare gli Sms ricevuti verso un indirizzo email: per un utilizzo fraudolento basta poter accedere al telefono da spiare il tempo necessario a installare l'applicazione.

Naturalmente la risposta di Google non si è fatta attendere. Ritenendo che il rapporto suggerisca in modo improprio che gli utenti di Android non abbiano il controllo sulle applicazioni installate, l'azienda precisa che ciò non è assolutamente vero in quanto ogni applicazione necessita del permesso dell'utente per accedere a informazioni sensibili; inoltre ogni sviluppatore deve dare prova della propria reale identità e sul market ogni applicazione malevola riscontrata viene sollecitamente ritirata.

Viene però chiedersi quanti utenti comprendano appieno le implicazioni che derivano dallo scaricare una applicazione e installarla cliccando "sì" alla richiesta di un permesso. Perché, comunque, se è normale che un browser chieda accesso alla rete, sarebbe molto meno logico per una applicazione che ha come scopo la riproduzione di file audio presenti sul telefono richiedere accesso, per esempio, al Gps.

L'analisi condotta da SMobile Systems con l'individuazione delle richieste di permesso che sarebbero un potenziale pericolo, unitamente al dato numerico relativo alle applicazioni presenti che possono farne uso, non vuole certo puntare il dito sull'Android Market ma semplicemente essere un dato su cui far soffermare e riflettere l'utenza affinché possa prendere coscienza dei pericoli insiti in ciò che si installa, spesso senza porsi troppe domande, relativamente alla propria sicurezza e privacy.

"Solo perché si scarica una applicazione da un luogo noto come l'Android Market o, nel caso dell'iPhone, dall'Apple App Store" -sostiene Hoffman- "non bisogna automaticamente desumere che l'applicazione non possa essere malevola o che non si debba correttamente vagliarne le richieste di accesso".

A dimostrazione della concretezza del pericolo, è notizia di questi giorni la cancellazione da remoto operata da Google per due applicazioni potenzialmente pericolose.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?