Nuove tecniche per steganografare dati sull'hard disk

Le informazioni sono nascoste in bella vista, invisibili a chiunque non sappia già dove e come cercarle.

[ZEUS News - www.zeusnews.it - 03-05-2011]

Per proteggere i propri dati conservati sull'hard disk da sguardi indiscreti i vari sistemi di crittografia sono certamente un ottimo mezzo ma hanno un punto debole: non nascondono la presenza dei dati.

Chiunque voglia dunque conoscerne il contenuto sa già in partenza che le informazioni ci sono e dove sono: tutto ciò che deve fare è estrarle.

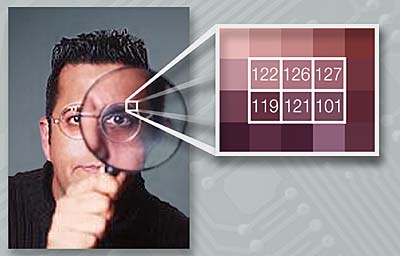

La steganografia, invece, si basa su un altro principio: nascondere i dati in bella vista all'interno di informazioni inutili (nel senso di scorrelate dal messaggio che si vuole nascondere) ma assolutamente plausibili e che non destano alcun sospetto in chi le guarda.

La chiave consiste nel suddividere il file contenente le informazioni in frammenti, e associare a questi frammenti alcuni cluster predeterminati del disco rigido che li ospiterà.

I ricercatori hanno preparato un algoritmo che esegue esattamente questo compito e permette di nascondere in modo che sia invisibile un messaggio di 20 MByte in un disco portatile da 160 GByte.

Lo stesso algoritmo permette poi di ricomporre i dati ma chiunque entri in possesso del disco e non abbia il codice necessario a scoprire l'informazione nascosta non potrà nemmeno trovare traccia della sua esistenza.

"Le informazioni sono nascoste in maniera tale che un investigatore non ha la possibilità di provare l'esistenza dei dati nascosti" hanno scritto gli autori dello studio.

Questa tecnica, spiegano infine, comporta soltanto un piccolo degrado delle prestazioni.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 7)

30-11-2011 21:05

30-11-2011 20:03

4-5-2011 19:56

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

mda