Fiat Chrysler richiama migliaia di SUV sabotabili via Internet

Vulnerabili le Jeep Renegade USA.

[ZEUS News - www.zeusnews.it - 08-09-2015]

Ricordate le auto della Fiat Chrysler alle quali era possibile per esempio sabotare i freni attraverso la loro connessione a Internet? 1,4 milioni di auto da richiamare e una figuraccia epica.

Sembrava che l'idea spettacolarmente stupida di collegare il sistema di intrattenimento di bordo (connesso a Internet) con i sistemi di guida fosse limitata a quei veicoli, ma adesso salta fuori che anche le Jeep Renegade dotate di uno specifico sistema di intrattenimento sono vulnerabili.

FCA ha infatti richiamato 7810 Jeep Renegade vendute negli Stati Uniti per un difetto software analogo che però riguarda un tipo di autoradio diverso da quello già noto come vulnerabile.

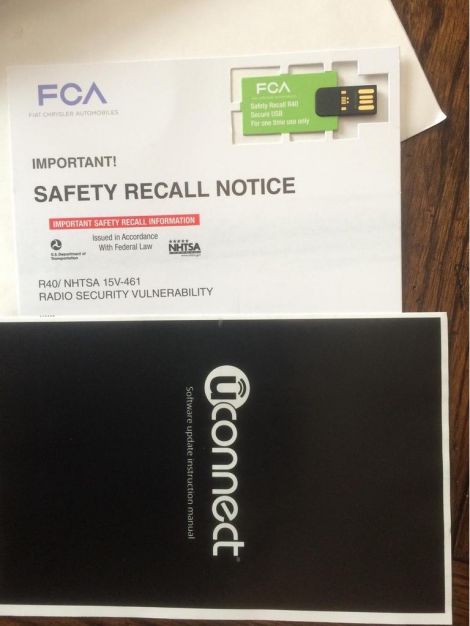

Circa metà degli esemplari è ancora presso i concessionari; i proprietari delle auto già vendute riceveranno una chiavetta USB, simile a quella mostrata qui sopra (riguardante la falla precedente), che dovranno usare per aggiornare il software dell'auto.

Ebbene sì: i geni della sicurezza di FCA, quelli che hanno avuto la pensata di collegare a Internet i sistemi vitali delle auto, adesso hanno "risolto" questo difetto spettacolare di progettazione mandando una chiavetta USB per posta. Sono solo io a vedere la falla fondamentale di sicurezza in questo approccio?

L'idea che qualcuno potrebbe mandare ai clienti lettere false contenenti chiavette con software per infettare le auto è, presumo, ovvia per chiunque sia abituato a ricevere (e cestinare) le solite mail del finto supporto tecnico di Windows che invitano a cliccare per scaricare un "importante aggiornamento di sicurezza".

A quanto pare non è ovvia per FCA. Fossi un proprietario di un'auto attaccabile via Internet, l'ultima cosa che farei è installarci su roba ricevuta su una chiavetta per posta: butterei via la chiavetta e andrei dal concessionario a farmi fare l'aggiornamento (opzione peraltro prevista da FCA nella lettera).

|

Episodi come questo dimostrano che l'industria dell'Internet delle Cose deve ancora imparare le lezioni fondamentali di sicurezza che la comunità informatica ha capito a furia di bastonate e scottature. Solo che qui il rischio non è di trovarsi col computer impallato, ma di trovarsi con l'auto senza freni in discesa.

Fra l'altro, se siete curiosi di sapere cosa c'è su una chiavetta di questo genere, qualcuno ha caricato su Dropbox una sua immagine ISO, ovviamente da non usare per fare aggiornamenti di auto. Buono studio, e prudenza.

Fonti aggiuntive: Mikko Hypponen, The Register.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (ultimi 5 di 6)

13-9-2015 12:36

12-9-2015 14:00

8-9-2015 17:28

8-9-2015 12:52

8-9-2015 11:23

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

gomez