L'attacco phishing ''Enable Macro''

L'esame della minaccia e i consigli per proteggersi.

[ZEUS News - www.zeusnews.it - 19-06-2017]

Come se non sapessimo che il ransomware non è mai una bella notizia, con l'attacco di WannaCry del maggio scorso abbiamo capito a quali livelli sia arrivata l'epidemia. La portata di questo particolare attacco era incredibile, avendo colpito centinaia di migliaia di utenti in 150 Paesi.

Dal punto di vista della sicurezza, gli attacchi come WannaCry vanno studiati per capire come prevenirli o mitigarli in futuro. E anche se ormai il rischio potrebbe sembrare superato, i cybercriminali sono incredibilmente creativi e sempre alla ricerca di nuovi spunti per un nuovo grande attacco. Uno di questi, osservato di recente e già visto in passato, è un tentativo di attacco veicolato mediante una email che chiede all'utente di "abilitare le macro".

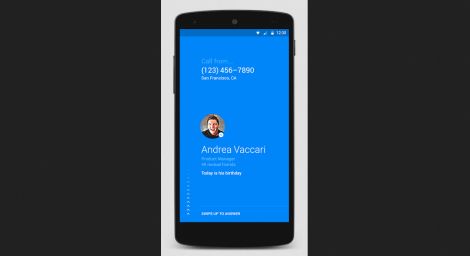

La minaccia: questa particolare minaccia tenta di convincere il destinatario a "abilitare le macro" o a "abilitare i contenuti" per lanciare l'attacco.

Il phishing "Enable Macro" usa diversi passaggi e diverse tecniche per attirare l'attenzione dell'utente e convincerlo a compiere l'azione. In questo particolare esempio, il primo passo consiste nell'inviare una mail intimidatoria che, a giudicare dall'indirizzo, sembra arrivare da un ente autorevole.

L'email contiene un documento Office in allegato. È interessante notare che il mittente non chiede una risposta, ma solo di aprire il file allegato. Per fare sembrare il messaggio importante, l'indirizzo mittente è composto in modo da apparire come se provenisse da una qualche autorità.

Cosa succede ora? Se il file viene aperto e le macro non sono abilitate, viene visualizzato l'avviso che il documento "contiene delle macro". In generale, le macro permettono agli utenti di automatizzare operazioni svolte frequentemente, ma esse rappresentano anche un rischio per la sicurezza perché qualcuno con intenti malevoli può introdurre una macro distruttiva in un file al fine di lanciare un attacco.

Per questa ragione, spesso gli amministratori di sistemi adottano una policy che non permette agli utenti di abilitare macro di loro iniziativa. In alcune organizzazioni, però, le macro di Office sono usate comunemente e gli utenti le hanno abilitate di default e saranno condizionati ad abilitarle senza esitazione se richiesto. Ulteriori informazioni sulle macro sono disponibili nelle pagine di supporto Microsoft.

Quando il file allegato viene aperto, all'utente viene chiesto di "abilitare le macro" o "abilitare i contenuti": indipendentemente dalla frase usata, il significato è sempre lo stesso. In genere, questi documenti contengono una macro chiamata "Auto_Open" o "Document_Open", ma potrebbero esserci altre varianti il cui effetto è comunque sempre quello di fare in modo che Office lanci automaticamente la macro appena il documento viene aperto.

La cosa preoccupante è che per lanciare la macro non è necessaria alcuna interazione da parte dell'utente, a parte l'apertura del file. Nel nostro caso, se il destinatario abilita le macro (o le ha già abilitate) il danno è fatto. A volte può essere la macro stessa, altre volte la macro di Office può essere un semplice downloader che recupera il vero "virus" da qualche parte nella rete.

Di questi tempi, il più diffuso è sicuramente il ransomware. Nel nostro esempio, il codice malevolo inizierebbe silenziosamente a criptare tutti i file sul computer non appena aperto il documento. Questo è un esempio di quanto facile sia lanciare un attacco ransomware tramite l'email e - come abbiamo visto per l'attacco WannaCry - le cose possono degenerare molto rapidamente.

Questo particolare attacco è legato alle seguenti tecniche:

- phishing: per attivare la corrispondenza, il malintenzionato invia una email convincente da un indirizzo accuratamente congegnato per persuadere l'utente ad aprire il file allegato;

- software malevolo: l'attacco può essere lanciato o quando l'utente apre il documento o quando abilita le macro sul suo Pc. Analizzando questa particolare minaccia, abbiamo esaminato il dominio utilizzato per ricavare il quadro generale. Il dominio è stato registrato a gennaio e l'indirizzo IP del server SMTP è francese. Osservando però l'A record del dominio si scopre che esso si trova a San Pietroburgo. Ciò dimostra come, per quanto questi attacchi siano veramente globali, è molto difficile capire da dove abbiano origine. Il malfattore potrebbe essere ovunque. Quindi, prima di attivare le macro pensateci due volte.

Le aziende dovrebbero partire dal presupposto che saranno attaccate, quindi devono essere proattive. La formazione continua dei dipendenti è fondamentale per fare in modo che le persone siano consapevoli di quali minacce si possano nascondere in una mail.

Poi sono necessarie tecnologie di protezione come il sandboxing e l'advanced threat protection che aiutano a bloccare il malware prima ancora che raggiunga il mail server aziendale. In aggiunta, è possibile implementare una protezione antiphishing con Link Protection per esaminare i link che contengono codice pericoloso. I link ai siti compromessi sono bloccati anche se sepolti nel contenuto di un documento.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (1)

9-7-2017 17:26

|

|

||

|

- Al caffe' dell'Olimpo:

Topic personale - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Motori di ricerca:

I motori di ricerca & la privacy - Linux:

Infloww su linux, si può?

![Enable Content Image[2]](/img/2/6/4/5/2/0/025462-470-6DGkG-Enable_Content_Image[2].png )

![Macros Phishing[1]](/img/2/6/4/5/2/0/025462-470-I28vf-Macros_Phishing[1].jpg )

Gladiator