Falla in Amazon Key: così il corriere può disabilitare la telecamera

Basta uno script per mettere offline la Cloud Cam senza che il proprietario se ne avveda.

- Articolo multipagina1 / 2

[ZEUS News - www.zeusnews.it - 20-11-2017]

Non c'è voluto molto per identificare la prima falla in Amazon Key, il servizio che consente al corriere di consegnare in casa i prodotti acquistati su Amazon anche quando siamo assenti.

Amazon Key funziona grazie a un'app, una serratura elettronica, una telecamera (Cloud Cam) e una connessione Wi-Fi a Internet.

Al momento della consegna, il corriere invia una richiesta tramite app e, se l'identità viene confermata, la serratura si sblocca, permettendo così di lasciare il pacco all'interno dell'abitazione.

Poi, prima di andarsene, il corriere usa nuovamente l'app per chiudere a chiave la porta. L'intera operazione viene ripresa dalla telecamera e il padrone di casa può vedere in diretta quanto sta avvenendo oppure può guardare la registrazione in un secondo tempo.

In teoria, il sistema è a prova di violazione. In pratica nella Cloud Cam c'è una falla, scoperta dai ricercatori di Rhino Labs, e tale falla permette di mettere offline la telecamera.

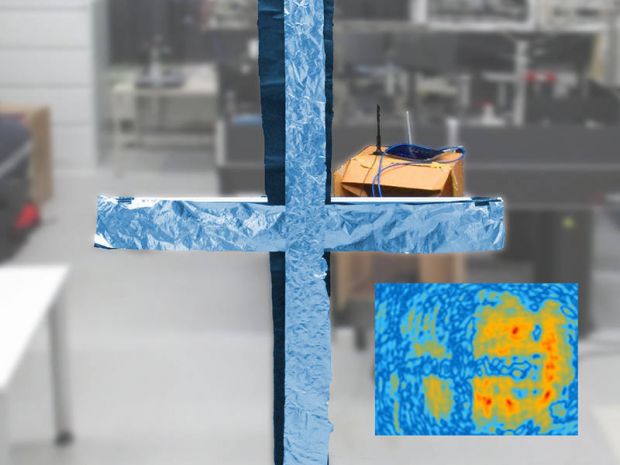

Nel video realizzato da Rhino Labs per dimostrare come si possa eseguire un attacco sfruttando questa vulnerabilità (e che riportiamo in coda all'articolo), il corriere apre la porta, lascia il pacco e richiude la porta, ma non la blocca tramite l'app.

Invece esegue un programma (su un laptop o anche un dispositivo più piccolo, come un minicomputer Raspberry Pi) che invia alcuni comandi alla Cloud Cam, mettendola offline.

In pratica conduce quello che viene Wi-Fi chiamato deauthentication attack, che in sé non è una debolezza specifica dei prodotti Amazon Key ma riguarda tutte le reti Wi-Fi.

Uno script come quello realizzato da Rhino (che finge di essere un comando inviato dal router usando tecniche di spoofing) può essere usato per togliere dalla rete un dispositivo collegato in Wi-Fi, e tenercelo finché lo script è in funzione.

Il problema, nel caso della Cloud Cam, sta nel fatto che l'utente non ha modo di accorgersi di quando sta avvenendo perché, in risposta all'attacco, la telecamera - anziché mostrare una schermata vuota o qualcosa del genere - continua a mostrare l'ultima immagine che ha ripreso, ossia la porta chiusa.

A questo punto un corriere disonesto può rientrare in casa, ripulirla e andarsene questa volta chiudendo davvero a chiave la porta, senza che ci siano prove del misfatto.

È chiaro che un furto realizzato in queste condizioni pone la persone che ha effettuato la consegna in cima alla lista dei sospettati, e anche che occorrono conoscenze tecniche per condurre l'attacco, ma in ogni caso il rischio è reale.

Informata del problema, Amazon ha promesso che presto rilascerà prossimamente un aggiornamento del firwmare della Cloud Cam, mentre già ora ha attivato un sistema di avvisi che allerta gli utenti se la telecamera resta offline troppo a lungo.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Subito craccate le chiavi digitali di casa di Amazon

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

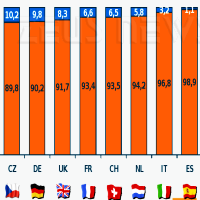

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?