L'exploit modificato della NSA che attacca tutte le versioni di Windows

I ''nipoti'' di WannaCry stanno per tornare e colpiscono da XP a Windows 10.

[ZEUS News - www.zeusnews.it - 10-02-2018]

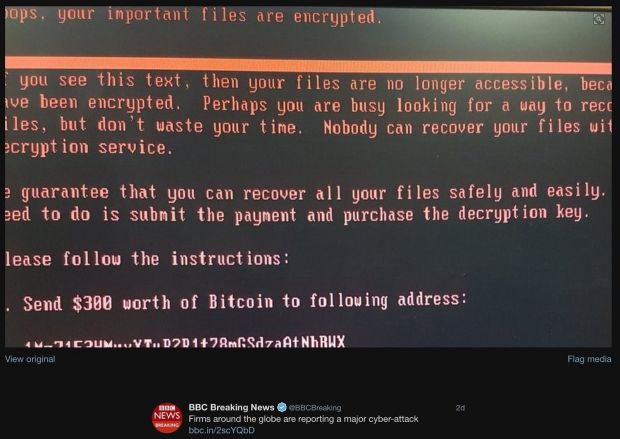

Gli exploit elaborati a partire dal codice rubato alla NSA hanno spaventato l'intero mondo informatico e poi sono tornati a far parte del rumore di fondo. L'articolo continua qui sotto.

|

Oggi la minaccia costituita dalla sottrazione del codice della NSA torna a farsi sentire non a causa di un attacco, ma per via del lavoro di Sean Dillion, ricercatore nel campo della sicurezza per Risk Sense.

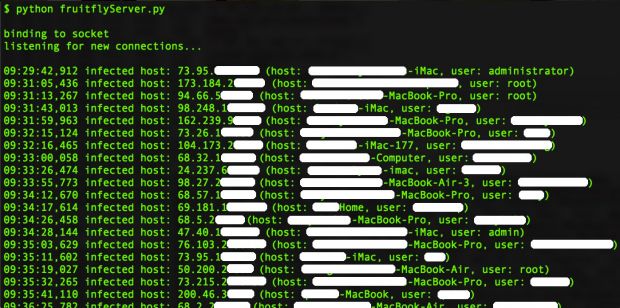

Egli ha infatti modificato con successo il codice sorgente di altri tre strumenti della NSA - EnternalRomance, EnternalChampion, EnternalSynergy - facendo in modo che funzionino su tutte le versioni di Windows a partire da Windows 2000 sino alla più recente edizione di Windows 10.

Il codice modificato da Dillion è liberamente disponibile su GitHub, insieme a un avvertimento che recita: «questo software è stato creato puramente per ricerche accademiche e per lo sviluppo di tecniche di difesa efficaci».

Qualunque sia lo scopo profondo di Dillion, tuttavia, quel codice è ora a portata di chiunque abbia le conoscenze per impiegarlo: se ben sfruttato, permette di eseguire codice arbitrario sui sistemi presi di mira e controllarli da remoto.

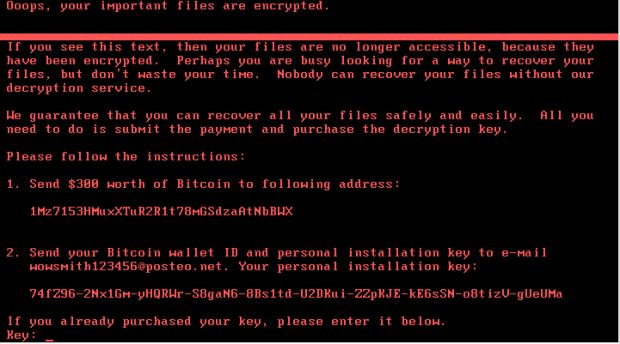

Il lato positivo della vicenda è che, per funzionare, anche il software di Dillion ha bisogno che non siano state applicate le patch che correggono le vulnerabilità CVE-2017-0146 e CVE-2017-0143 per le quali Microsoft ha rilasciato le correzioni una volta che la conoscenza della loro esistenza non è stata più appannaggio esclusivo della NSA.

Il problema è che - oltre alla concreta possibilità che qualcuno tuttora usi un sistema non patchato - il codice modificato da Dillion funziona anche con versioni di Windows per le quali Microsoft non offre più alcun supporto.

Nell'elenco ci sono infatti versioni ormai obsolete - come il già citato Windows 2000, insieme a Windows XP e Windows Vista - che tuttavia in fin troppi luoghi e aziende ancora sono usate e anche versioni più recenti ma prive del supporto (e dunque della patch), come l'Anniversary Update di Windows 10 (14393).

Chiunque usi ancora un sistema vecchio o comunque non aggiornato, quali che siano le sue motivazioni, presto potrebbe avere di che preoccuparsi.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (1)

10-2-2018 19:11

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator