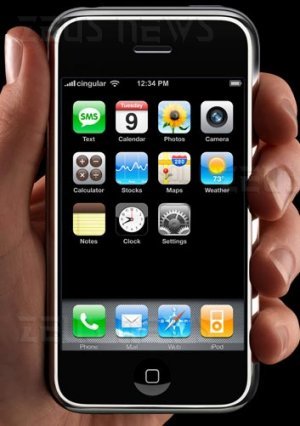

iPhone controllati in remoto da Apple

Apple ammette di poter controllare a distanza i suoi iPhone. Tim e Vodafone non lo hanno comunicato ai propri clienti e ne potrebbero rispondere legalmente.

[ZEUS News - www.zeusnews.it - 13-08-2008]

Apple ha ammesso ufficialmente la possibilità di cui dispone di poter controllare gli iPhone a distanza, anche per rimuovere software pericolosi o difettosi. Si tratterebbe di una "extrema ratio" per casi di emergenza (non meglio definiti) di cui la Apple non intende privarsi.

Questo ha già suscitato polemiche nel nostro Paese: per esempio l'Adoc, associazione di difesa dei consumatori, ha annunciato che, se questo "comando a distanza" dovesse rivelarsi non in linea con la legislazione italiana sulla privacy, Apple dovrebbe ritirare e rimborsare gli iPhone già venduti.

Il problema è che in Italia gli iPhone sono stati venduti ma, soprattutto, sono commercializzati in abbonamento, con un contratto di esclusiva, da parte di Tim e Vodafone. Né Tim né Vodafone hanno informato i propri clienti e abbonati di questa possibilità, né si sono fatti rilasciare autorizzazioni o liberatorie per questo "controllo a distanza".

Questo tipo di violazione nel caso degli iPhone potrebbe portare a cause legali (anche collettive, visto che tra qualche mese sarà possibile la class action) nei confronti di Tim e Vodafone, con richieste di risarcimento milionarie, che potrebbero far diventare un brutto affare anche l'iPhone.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (ultimi 5 di 10)

14-8-2008 20:14

14-8-2008 20:08

14-8-2008 19:37

14-8-2008 16:55

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?