Attenzione, arriva Fizzer

Un nuovo worm si aggira per la Rete. Attenti, è pericoloso.

[ZEUS News - www.zeusnews.it - 14-05-2003]

Giunge via email, come allegato. Ma può arrivare anche attraverso altri canali: il suo primo vettore di propagazione è stato il peer-to-peer network KaZaa, che ne ha consentito una diffusione così rapida da scalare la classifica dei worm più virulenti. In meno di cinque giorni dalla sua comparsa.

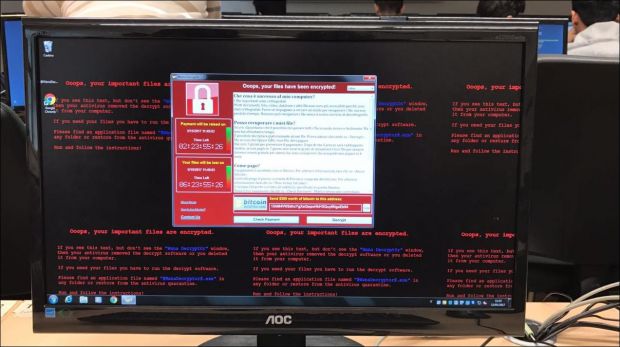

Fizzer, altrimenti noto come "W32.HLLW.Fizzer@mm" o "W32/Fizzer.gen@MM", è un ospite furbo e pericoloso, oltre che sgradito: se lanciato, tenta di disattivare gli antivirus attivi e modifica il registry di Windows per assicurarsi di essere rieseguito ad ogni bootstrap, aggiungendo la chiave

"SystemInit" = C:\WINDOWS\ISERVC.EXE

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

e si installa nella directory di Windows, generando diversi file i cui nomi (iservc.exe, iservc.dll, initbak.dat, e altri ancora) possono facilmente confondersi con quelli di normali componenti del sistema. Una volta garantitasi la sopravvivenza, Fizzer modifica la normale associazione di sistema dei file .TXT al "Blocco Note", modificando ancora il registry in modo tale che sia lanciato il proprio eseguibile se viene effettuato un doppio click su un documento di testo.

Ovviamente non si ferma qui. Un controllore temporizzato lancia, in momenti diversi, le componenti atte a gestire la replicazione e a prendere contatto con l'autore. Dapprima, Fizzer spedisce se stesso, come allegato, agli indirizzi reperiti nella rubrica di Outlook (ma non solo), poi si collega ad uno dei server IRC elencati in una lista apposita e resta in attesa di essere contattato, presumibilmente dal proprio autore; poco dopo si connette al server di Instant Messaging di AOL (AIM) e, successivamente, tenta di autoaggiornarsi via Web mediante un URL che rinvia a Geocities.

Non è ancora finita: Fizzer attiva una routine in grado di memorizzare ogni carattere digitato sulla tastiera del computer, con l'evidente obiettivo di "catturare" passwords e altri dati sensibili, e copia se stesso nella directory dei downloads di KaZaa (se presente sulla macchina), per riprendere a propagarsi anche attraverso la rete peer-to-peer.

Il worm implementa anche un web server, attivato sulla porta 81, e un server di accesso remoto che si pone in ascolto sulle porte TCP dalla 2018 alla 2021.

Fizzer non esegue azioni distruttive sul sistema che lo ospita, ma la sua pericolosità è comunque evidente, per la molteplicità di meccanismi di replicazione implementati e il gran numero di opportunità offerte al suo autore per prendere contatto con il computer e carpire dati riservati. Inoltre, le sua capacità di autoaggiornamento e di esecuzione di comandi remoti inducono a temere che routine distruttive potrebbero venire installate ed eseguite in un secondo tempo.

Oppure, intenzione dell'autore potrebbe essere servirsi della rete di worm ormai attiva per inviare spam o sferrare attacchi ad altre macchine, scaricandone la responsabilità sull'ignaro proprietario dei computer violati.

E' pertanto fortemente consigliato scaricare l'aggiornamento del proprio antivirus, in modo che questo sia in grado di riconoscere Fizzer prima che, per distrazione o imprudenza, sia eseguito dall'utente. Se il guaio è già accaduto, si tenga presente che un firewall ben configurato ne limita fortemente le possibilità di azione; è inoltre possibile rimuoverlo anche a mano seguendo, ad esempio, le istruzioni pubblicate da McAfee.

Ancora una volta, si raccomanda di distruggere tutti gli allegati non richiesti (e non solo quelli ricevuti via posta elettronica), senza aprirli né visualizzarne l'anteprima, anche quando siano apparentemente inviati da corrispondenti fidati o semplicemente conosciuti.

Inutile dire, infine, che anche questo flagello colpisce solo gli utenti Windows. Pinguini e Mele non hanno nulla da temere, al momento.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (1)

21-5-2003 22:16

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?