Nuova falla mette a rischio le connessioni HTTPS

Sono decine di migliaia i siti vulnerabili a Logjam, bug forse sfruttato dalla NSA.

[ZEUS News - www.zeusnews.it - 22-05-2015]

Sono passati appena un paio di mesi da quando la falla nota come FREAK aveva messo in dubbio la sicurezza di Https e già un'altra minaccia appare all'orizzonte.

Questa volta il problema si chiama Logjam e riguarda un'implementazione errata dall'algoritmo Diffie-Hellman, utilizzato per negoziare le chiavi condivisi al fine di stabilire una connessione sicura.

L'attacco è efficace in tutti quei casi in cui viene utilizzato il protocollo crittografico TLS, di cui sfrutta una debolezza nel modo di operare che gli permette di attaccare lo scambio di chiavi Diffie-Hellman.

Tutti i browser moderni, secondo i ricercatori, sono coinvolti, così come l'8,4% del milione di siti più popolari al mondo.

Il problema riguarda quei server che supportano DHE_EXPORT, un residuo della diatriba sulla crittografia risalente agli anni '90, quando il governo americano obbligava gli sviluppatori a implementare una crittografia debole nelle applicazioni esportabili all'estero.

Nonostante tali restrizioni siano state poi rimosse, le chiavi deboli "da esportazione" sono tuttavia ancora incluse in moltissimi sistemi.

Logjam avviene quindi provocando un "declassamento" della crittografia, portandola a soli 512 bit, nei server che consentono questa pratica grazie alla debolezza in TLS e al supporto a DHE_EXPORT: centinaia di migliaia di server, per lo meno.

Chi sfrutta Logjam riesce a convincere il browser a usare una chiave debole, originariamente pensata per l'esportazione; gli sviluppatori dei browser possono ovviare a questo problema facendo in modo che i browser valutino la lunghezza della chiave in questione e, se troppo corta, la rifiutino.

Ciò crea però un'ulteriore difficoltà perché migliaia di legittimi server web, a questo punto, potrebbero risultare irraggiungibili, in quanto non ancora aggiornati per usare chiavi lunghe.

Si calcola che imporre chiavi lunghe 2.049 bit renderebbe inutilizzabile oltre la metà del milione di siti più visitati del web. Gli sviluppatori di browser già al tempo di Freak si sono quindi decisi a imporre il limite di lunghezza della chiave a 1.024 bit, il che crea problemi soltanto allo 0,2% dei siti.

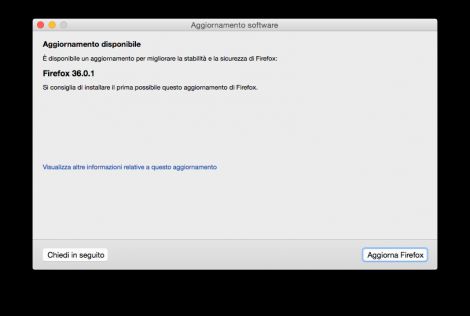

Per difendersi da Logjam, gli utenti non hanno altro modo se non utilizzare sempre la versione più aggiornata del browser. Per gli amministratori di sistema, invece, i ricercatori hanno scritto una guida dettagliata.

Peraltro, gli stessi ricercatori che hanno individuato Logjam sospettano che la NSA stessa abbia approfittato del problema per condurre le proprie campagne di spionaggio, anche se per ora non ci sono prove.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (2)

22-5-2015 15:31

22-5-2015 12:52

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?