Smascherati sette anni di attacchi informatici dalla Russia

In mezzo a questa guerra di spie ci siamo inevitabilmente noi tutti, anche come bersagli.

[ZEUS News - www.zeusnews.it - 20-09-2015]

Si sente spesso parlare degli attacchi di spionaggio informatico governativo o filogovernativo provenienti dalla Cina o dagli Stati Uniti, ma di quelli che partono dalla Russia si dice poco o nulla.

Una recentissima ricerca pubblicata in inglese dalla società di sicurezza informatica F-Secure svela finalmente una parte significativa di questo mondo poco conosciuto.

La ricerca, intitolata The Dukes (i duchi) dal nome assegnato dai ricercatori ai malware coinvolti, ripercorre ben sette anni delle attività di un gruppo di spie informatiche che secondo F-Secure sono al servizio della Federazione Russa e raccolgono "dati di intelligence a supporto delle decisioni politiche estere e di sicurezza".

I Dukes attaccano principalmente governi, ministeri, agenzie e aziende di paesi esteri in Asia, Africa, Medio Oriente, Europa e America, organizzazioni legate al terrorismo ceceno e gruppi russofoni dediti al commercio illegale di stupefacenti.

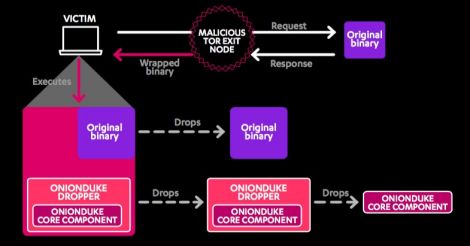

Colpisce molto la relativa semplicità delle tecniche usate: gli attacchi sfruttano per lo più lo spear phishing, ossia mail confezionate con cura su misura per lo specifico bersaglio allo scopo di indurlo a cliccare sui link o sugli allegati presenti nei messaggi e infettarlo, ma in almeno un caso è stato sfruttato anche un nodo russo della rete di anonimizzazione Tor iniettando malware nei file scaricati dagli utenti.

Fra gli strumenti sviluppati dall'organizzazione di guerra informatica c'è per esempio PinchDuke, che ruba password e identità su Yahoo, Google Talk e Mail.ru e attacca Outlook, Thunderbird e Firefox tramite un documento Word o Acrobat; c'è GeminiDuke, un malware di ricognizione che esplora le reti Windows per preparare successivi attacchi; c'è CosmicDuke, che registra le digitazioni e cattura schermate degli utenti infettati; e c'è CloudDuke, che accede ai dati delle vittime tramite il cloud, specificamente quello di Microsoft OneDrive.

|

Come fa F-Secure a sapere che questi malware sono di origine russa e legati almeno per intenti al governo russo? Lo indica il tipo di bersaglio preso di mira, che coincide con quelli di interesse per questo governo, la lingua russa usata per i messaggi d'errore presenti nei campioni di malware catturati, e l'uso di marcatori temporali riferiti all'ora standard di Mosca.

Anche la cronologia degli attacchi è molto illuminante: per esempio, prima dell'inizio della crisi in Ucraina i Dukes iniziarono a compiere attacchi di spear phishing usando finte mail di enti governativi dell'Ucraina per raccogliere informazioni.

Inoltre la lunga durata nel tempo, il modo di agire con impunità e il coordinamento preciso, senza conflitti con altri malware, sembrano indicare un'organizzazione ben finanziata e strutturata che difficilmente potrebbe operare in Russia senza avere perlomeno l'approvazione del governo locale.

In mezzo a questa guerra di spie ci siamo inevitabilmente noi tutti, come vittime collaterali ma anche spesso come bersagli, perché vengono prese di mira non solo le grandi organizzazioni ma anche i loro dipendenti e affiliati alla ricerca dell'elemento debole che porti il malware dentro il cuore informatico del bersaglio.

Conoscere le tecniche sorprendentemente banali usate spesso dalle spie informatiche ci permette di difenderci meglio dai loro attacchi. Per esempio, non aprire gli allegati senza adeguate protezioni e gestire le password con criterio invece di avere un atteggiamento facilone sarebbe già un ottimo passo avanti.

Fonti aggiuntive: Ars Technica.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (2)

22-9-2015 18:50

22-9-2015 17:15

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Sicurezza:

Account cloni Whats App - attenzione! - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Pc e notebook:

Caricare pc power bank - Al Caffe' Corretto:

btp valore - Pronto Soccorso Virus:

Sito insicuro e notifiche firefox - Dal processore al case:

info per scheda grafica che supporta OpenGL 4.5 - Tablet e smartphone:

Microsoft Surface e memoria sempre insufficiente - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Vecchi articoli di Zeus News:

Errori negli articoli

Gladiator