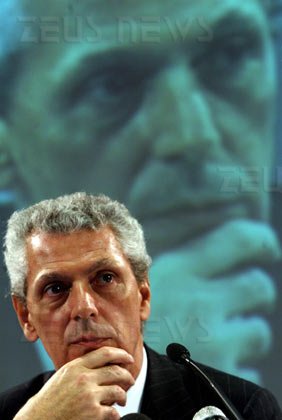

Poste, un defacement preannunciato

I dati degli utenti erano davvero al sicuro? Pare che fosse possibile accedere al database degli utenti.

[ZEUS News - www.zeusnews.it - 15-10-2009]

Il 10 ottobre scorso il sito delle Poste ha subito un defacement; ci dicono che i dati dei "clienti" sono o erano al sicuro, ma è proprio vero? Secondo un recente penetration test era possibile accedere al database utenti del sito e addirittura risalire ai nomi degli utenti di gestione del database stesso.

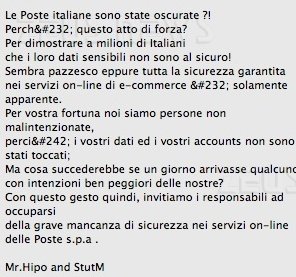

Ma facciamo un salto indietro. Lo scorso sabato il sito poste.it ha subìto un attacco da parte di sconosciuti hacker che, defacciando la home page del sito, hanno scritto una nota che citiamo testualmente.

"Per vostra fortuna noi siamo persone non malintenzionate" si leggeva "perché i vostri dati e i vostri account non sono stati toccati. Ma cosa succederebbe se un giorno arrivasse qualcuno con intenzioni ben peggiori delle nostre?".

Abbiamo cercato di capire il tipo di attacco effettuato e la reale vulnerabilità del portale delle Poste Italiane. Cercando qualche informazione, ci siamo imbattuti in un interessante test di penetrazione basato su una tecnica ormai nota da anni (peraltro evitabilissima), chiamata Sql injection.

La Sql injection è una tecnica di hacking che mira a colpire applicazioni web basate su database Sql sfruttando l'inefficienza di controlli sui dati ricevuti in input dall'applicazione.

Inserendo del codice maligno all'interno di una query Sql, permette al malintenzionato di autenticarsi con ampi privilegi in aree protette del sito (ovviamente, anche senza essere in possesso delle credenziali d'accesso) e di visualizzare o alterare dati sensibili.

E se per caso il sito di poste.it fosse vulnerabile ad attacchi di tipo Sql injection? Se la pagina di login non fosse stata progettata effettuando i debiti controlli sui dati che vengono inseriti nei campi "Nome Utente" e password? Cosa accadrebbe? Semplice: un potenziale malintenzionato potrebbe avere accesso agli account di altri utenti, o addirittura agli account amministrativi del database.

La domanda che tutti voi a questo punto vi starete facendo è: "Il sito delle Poste è o era vulnerabile a questo tipo di attacchi?". La risposta, a quanto pare, è si.

Infatti in rete è disponibile un interessantissimo penetration test, datato 5 settembre (quindi un mese prima del defacement), che dimostra come il sito delle Poste Italiane sia affetto da questa vulnerabilità, peraltro evitabile effettuando un maggiore controllo sui dati nell'applicazione che consente agli utenti di autenticarsi.

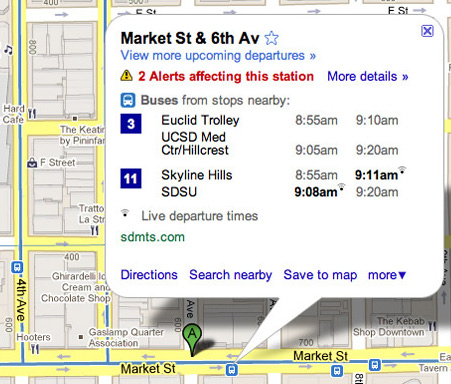

Ma passiamo al test: dapprima dimostra come sia possibile stabilire il tipo di database utilizzato dal sito poste.it (ovvero Oracle 9i Enterprise 9.2.0.7.0 a 64bit).

In seconda istanza mostra il contenuto di una tabella con i dati di alcuni utenti:

Clicca per ingrandire

Da ultimo, il test mostra anche i nomi di alcuni utenti con privilegi di gestione del database.

[*] ANTO

[*] CLUSADMIN

[*] DBSNMP

[*] FOGLIGHT

[*] GW

[*] GW_07

[*] GW_09_DIP

[*] GW_09_DIR

[*] MONITOR

[*] OUTLN

[*] QUEST

[*] REPLUS

[*] RUB2

[*] ..AM...

[*] SYS

[*] SYSTEM

[*] WMSYS

In conclusione, come spesso accade in ambito di sicurezza informatica, il tempestivo intervento su falle di sicurezza note e su test peraltro pubblici, sembra sia la miglior cura per evitare problemi reali, che a volte si traducono in azioni dimostrative, altre in catastrofi preannunciate.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (ultimi 5 di 15)

18-10-2009 19:15

18-10-2009 01:50

17-10-2009 21:19

16-10-2009 17:12

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

zeross