Internet Explorer a rischio per colpa di MHTML

Una falla nella gestione del protocollo MIME HTML espone il browser agli attacchi script injection.

[ZEUS News - www.zeusnews.it - 01-02-2011]

Microsoft ha pubblicato un avviso di sicurezza in cui segnala un nuovo bug, scoperto nel gestore del protocollo MHTML presente in Windows, che mette a rischio gli utenti che navigano con Internet Explorer, permettendo ai malintenzionati di accedere alle informazioni dell'utente.

Sono a rischio tutte le versioni di Windows, salvo la Server 2008 e R2 se installate con l'opzione Server Core: è questa la sintesi dell'avviso zero day cioè relativo ad un bug pubblico, non corretto e quindi sfruttabile da eventuali malintenzionati.

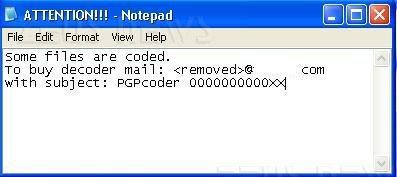

Nel bollettino i tecnici di Redmond spiegano i dettagli: la falla deriva dal modo in cui il formato MIME MHTML (per brevità indicato generalmente come MHTML) interpreta le richieste relative a blocchi di contenuti nella pagina HTML.

In sostanza un criminale informatico potrebbe da remoto portare un attacco del tipo script injection durante la navigazione con Internet Explorer, sfruttando questa falla.

Per il momento non risultano attacchi portati attraverso la vulnerabilità segnalata, stando a quanto precisa Microsoft mentre studia come risolvere il problema.

Nell'attesa del rilascio di una patch l'azienda suggerisce di disattivare il supporto a MHTML ma anche anche ad ActiveScript e ai controlli ActiveX in Internet Explorer.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (4)

3-2-2011 19:08

1-2-2011 14:23

1-2-2011 11:46

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

mda