NSA accede a TOR e agli smartphone

iOS, Android e persino i BlackBerry sarebbero caduti da tempo. E nemmeno TOR è totalmente sicuro.

[ZEUS News - www.zeusnews.it - 09-09-2013]

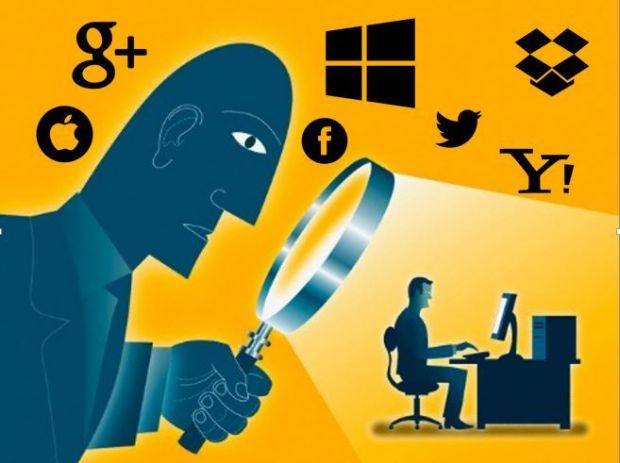

Come se non bastassero le notizie circa la capacità della NSA di violare pressoché ogni tipo di crittografia, un articolo pubblicato dal tedesco Der Spiegel getta nuova benzina sul fuoco.

Facendo riferimento a «documenti Top Secret della NSA» cui avrebbe avuto accesso, lo Spiegel afferma che l'agenzia statunitense è in grado di intercettare gli smartphone Apple, BlackBerry e Android.

Le liste dei contatti, gli SMS, il traffico, le annotazioni, le indicazioni circa la posizione: tutto ciò potrebbe finire nelle mani della NSA senza alcuna difficoltà.

Sebbene il settimanale tedesco parli esplicitamente e più volte di «intercettazioni», ci sono in realtà delle precisazioni da fare.

Per esempio, sempre stando ai documenti segreti, la NSA sarebbe in possesso di uno script in grado di accedere ai computer con i quali sia stato sincronizzato un iPhone, e da lì ottenere le informazioni dello smartphone.

Qualche problema in più pare sia stato creato dai BlackBerry: sembra infatti che nel 2009, per un certo periodo, l'agenzia non riuscisse ad accedere agli smartphone canadesi; quindi, nel marzo 2010, un documento afferma che l'agenzia britannica GCHQ sarebbe riuscita a violarli, avvenimento celebrato con la parola «Champagne!».

Anche il servizio email BlackBerry sarebbe caduto, nonostante la fama di inviolabilità e, proprio per questo, qualcuno ha accusato l'azienda canadese di aver inserito una backdoor nei propri sistemi.

Alle accuse BlackBerry ha risposto affermando di non aver mai fatto nulla del genere, sebbene in passato - com'è noto - ad alcuni governi sia stato concesso l'accesso ai server.

Se vogliamo trovare un lato positivo in queste rivelazioni possiamo rilevare che, come fa notare lo Spiegel, la pratica di violare gli smartphone sia sempre stata condotta in modo mirato e non generalizzato, ossia cercando di accedere ai dispositivi di persone già sospette.

Intanto però continuano ad arrivare nuove rivelazioni e nuove zone ritenute sicure che dimostrano invece di essere vulnerabili alle intromissioni della NSA.

È il caso per esempio di TOR o, meglio, delle versioni antecedenti all'attuale 2.4.

Il problema sta nel fatto che la maggioranza dei server TOR (circa il 90%) utilizza la versione 2.2, che adopera la crittografia RSA/DH a 1024 bit, uno standard che è stato pubblicamente violato dalla NSA.

E se è vero che occorrono chip appositi - e costosi - per l'operazione, è anche vero che probabilmente non sono i fondi a mancare all'agenzia statunitense.

Tutto ciò significa che chi tiene al proprio anonimato non può stare tranquillo, a meno che i server TOR da lui adoperati non siano già passati alla più sicura versione 2.4.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 10)

10-11-2013 14:45

8-11-2013 18:13

8-11-2013 17:55

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

freemind