Wikileaks gonfia la fuga di dati ''Vault 7''

No, la CIA non ti spia.

- Articolo multipagina3 / 3

[ZEUS News - www.zeusnews.it - 12-03-2017]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Wikileaks Vault 7, la CIA spia tutto e tutti

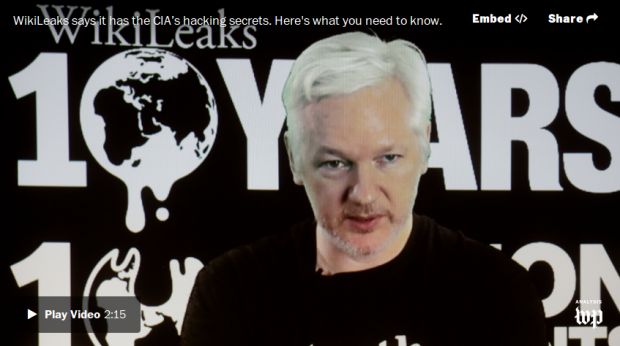

Martedì scorso Wikileaks ha diffuso circa mezzo gigabyte di dati e documenti che, a suo dire, provengono direttamente dagli archivi della CIA e rivelano molti degli strumenti informatici dell'agenzia governativa statunitense. La compilation, chiamata Year Zero, farebbe parte di una collezione più ampia che Wikileaks chiama Vault 7. Le prime verifiche indipendenti indicano che almeno alcuni dei documenti pubblicati sono autentici.

La rivelazione è molto spettacolare: nei documenti vengono descritti strumenti decisamente inquietanti, capaci per esempio di infettare qualunque smartphone, di prendere il controllo di qualunque Smart TV della Samsung e trasformarla in un microfono permanentemente acceso anche quando il televisore sembra spento, e soprattutto viene elencata una serie di falle informatiche presenti in vari prodotti, compresi i computer Windows e Apple e molti antivirus, e tenute segrete per poterle sfruttare al momento opportuno.

Secondo Wikileaks la CIA avrebbe anche modi per "scavalcare la cifratura" che protegge WhatsApp, Signal, Telegram e molte altre app di messaggistica ritenute sicure. Ma se avete una Smart TV o uno smartphone o un computer e state pensando di buttarli e di rinunciare a difenderli perché la CIA vi spia, è il caso che prendiate un bel respiro e non vi facciate prendere dal panico. Anche se l'esame di questi circa 8700 documenti è appena iniziato, ci sono già parecchi miti da smontare.

Prima di tutto, come principio generale, quasi tutti gli strumenti di spionaggio catalogati da Year Zero sono concepiti per infettare un singolo dispositivo per volta (le TV Samsung vanno infettate infilando una chiavetta USB) e non consentono sorveglianze di massa. Le probabilità che la CIA si prenda la briga di infettare personalmente i vostri dispositivi sono quindi estremamente basse (se non lavorate in ambienti particolarmente delicati).

Se avete paura per la vostra sicurezza informatica, è infinitamente più probabile che subiate un attacco di phishing o di ransomware fatto a caso da una delle tante bande di criminali informatici o che il vostro collega devasti i computer dell'azienda scaricandovi giochini o video infetti o rispondendo alla mail di un funzionario nigeriano che gli offre di spartire una grande somma di denaro (un'industria truffaldina che racimola almeno un miliardo di dollari l'anno). Conviene concentrarsi sulla difesa da questi pericoli realistici e non su quelli ispirati da James Bond.

In secondo luogo, la fuga di queste notizie riservatissime ha molte conseguenze positive per noi tutti. Certo, è una figuraccia per la CIA, ma è anche una conferma chiarissima delle ragioni che avevano spinto Tim Cook, boss di Apple, a rifiutarsi di collaborare con gli inquirenti statunitensi nello sbloccare l'iPhone di uno dei terroristi dell'attentato di San Bernardino nel 2016. Cook diceva che creare un grimaldello capace di sbloccare quell'iPhone avrebbe compromesso la sicurezza di tutti gli utenti iPhone del mondo, perché prima o poi quel grimaldello sarebbe sfuggito al controllo del governo e sarebbe finito nelle mani sbagliate. All'epoca quest'ipotesi era sembrata un po' fantasiosa ed eccessivamente priva di fiducia verso le autorità: adesso i documenti della CIA trafugati dimostrano che era corretta.

Una seconda conseguenza positiva delle rivelazioni è che adesso le aziende che producono hardware e software possono sapere di queste falle tenute nascoste e correggerle. Va notato che in questa prima tranche di documenti ci sono solo informazioni generali sugli strumenti d'attacco ma non ci sono gli strumenti veri e propri, per cui è difficile che i criminali informatici possano usare questa fuga di dati per creare nuovi attacchi.

Allo stesso tempo la pubblicazione dei documenti da parte di Wikileaks ha messo in luce un problema di sicurezza generale: è giusto che un governo scopra delle falle di sicurezza nei prodotti di largo consumo, usati dai suoi stessi cittadini e dalle sue aziende strategiche, e le tenga segrete per poterle sfruttare, invece di informare le aziende produttrici e consentire di correggerle? È vero che conoscere queste falle conferisce un vantaggio nella lotta al terrorismo e nel controspionaggio, ma allo stesso tempo compromette la sicurezza dei cittadini e delle infrastrutture che il governo è tenuto a proteggere, come nota la Electronic Frontier Foundation. È difficile argomentare in modo credibile che siccome da qualche parte ci potrebbe essere un terrorista che usa una TV della Samsung è meglio lasciare milioni di persone esposte al rischio di intrusione e di stalking. Per fare un paragone, è come se un poliziotto passasse davanti a casa vostra, si accorgesse che la serratura della vostra porta di casa è difettosa, e invece di avvisarvi che è meglio cambiarla se ne andasse via facendo finta di niente e prendendo nota del difetto, caso mai gli dovesse servire entrare di soppiatto.

Inoltre le tecniche di intrusione descritte nei documenti resi pubblici fin qui non rivelano nulla di straordinario: si sospettava già da tempo che i servizi di sicurezza di vari governi ne disponessero e questi documenti non hanno sorpreso gli esperti. Semmai questi documenti sono interessanti perché mostrano dall'interno il modo di operare di una delle agenzie più segrete del mondo, spesso con risultati sorprendenti. Per esempio, i documenti trafugati mostrano che la CIA acquista attacchi informatici da società commerciali e da agenzie governative di altri paesi.

Per fare un altro esempio, i nomi dei vari strumenti d'attacco informatico sono presi spesso dalla cultura geek e giovanile. Spicca, per esempio, il programma Weeping Angel, "Angelo piangente", che serve per attaccare le Smart TV: è una chiarissima citazione del telefilm britannico Doctor Who. Ci sono moltissimi nomi comici o ridicoli o citazioni da memi o videogiochi, come Philosoraptor o DRBOOM (con grafica ispirata a World of Warcraft) e c'è addirittura una collezione di emoticon personalizzate (mostrata anche qui e nel documento originale): paradossalmente, la fuga di dati umanizza parecchio gli operatori senza nome dell'agenzia.

Purtroppo il clamore giornalistico e un po' di esagerazione drammatica stanno creando parecchi equivoci. Forse il più importante è che nei documenti resi pubblici non viene affatto detto che la CIA ha compromesso la crittografia di WhatsApp, Signal o Telegram, ma che è in grado di intercettare le digitazioni degli utenti in generale se riesce a infettare l'intero smartphone sul quale girano queste app. Quindi la sicurezza di queste app non è stata violata e non è affatto il caso di abbandonarle pensando "tanto è tutto inutile": semplicemente, come per qualunque app, se il dispositivo è stato compromesso non c'è nulla che l'app possa fare per proteggere il suo utente. Anzi, secondo Moxie Marlinspike, creatore di Signal, il fatto che la CIA debba ricorrere all'infezione individuale dello smartphone significa che la crittografia di Signal è robusta contro le intercettazioni di massa. E se un intruso ha accesso fisico ai vostri dispositivi personali vuol dire che potrebbe fare ben di peggio, per esempio installando microspie tradizionali, senza prendersi la briga di architettare complicate infezioni.

Inoltre il fatto che la CIA sviluppi o tenti di sviluppare strumenti informatici d'attacco non significa necessariamente che li usi o che li abbia creati con successo. Per esempio, l'idea che la CIA studi tecniche per infettare i sistemi computerizzati che controllano il funzionamento delle nostre automobili per avere un modo di compiere delitti perfetti senza lasciare tracce è inquietante, soprattutto per chi ha un'auto interconnessa o addirittura aggiornabile via software da remoto (Tesla, per esempio, ma anche le altre marche che hanno centraline aggiornabili con un intervento locale), ma non vuol dire che ci sia riuscita, che lo faccia e che i costruttori di auto non possano prendere contromisure. Di fronte al rischio quotidiano di un incidente stradale, questi pericoli finiscono per essere puramente teorici.

Se volete leggere i dettagli di questa vicenda, consiglio gli articoli di Stefania Maurizi su Repubblica e di Carola Frediani su La Stampa.

Fonti aggiuntive: Washington Post, The Register, Gizmodo, Reuters, The Intercept.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (1)

13-3-2017 08:11

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?