Come proteggere il cloud dagli attacchi DDoS

- Articolo multipagina1 / 2

[ZEUS News - www.zeusnews.it - 01-06-2017]

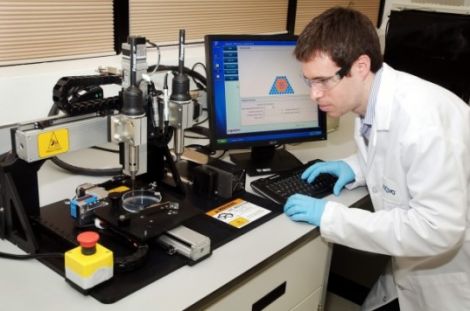

La migrazione in cloud è un argomento di grande attualità da almeno un paio d'anni e sono ormai numerosissime le aziende di vario tipo e dimensione che propongono questo tipo di servizio.

Esiste un vasto assortimento di proposte finalizzate alla migrazione di dati e applicazioni in cloud, variabili in funzione del tipo di servizio specifico e della grandezza degli operatori: dai grandi cloud provider pubblici o ibridi ai service provider più piccoli e specializzati che offrono servizi gestiti mirati. Tutti hanno però in comune un'infrastruttura multi-tenant con accesso basato sulla connettività Internet.

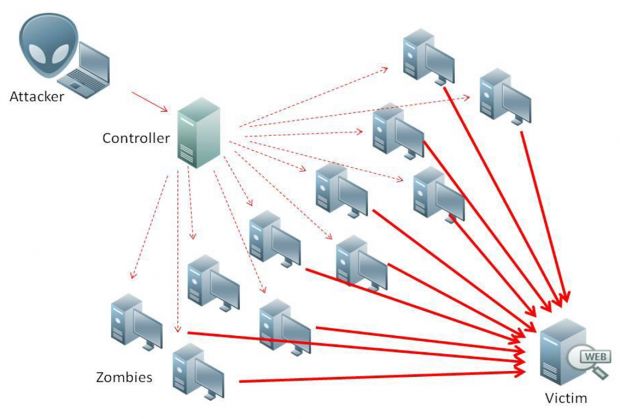

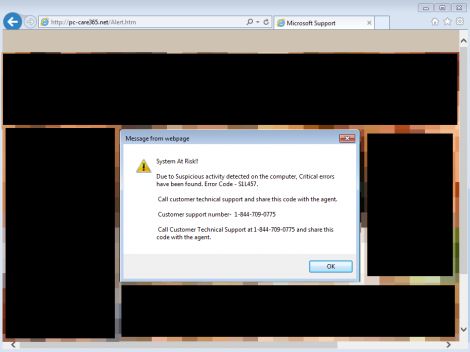

Gli attacchi DDoS (Distributed Denial of Service) rappresentano, purtroppo, un problema dilagante per le società che offrono servizi cloud e hosting a causa della loro rapida espansione in termini di scala e frequenza.

Un singolo attacco può colpire una sola applicazione all'interno di un ambiente, ma così facendo, se ha sufficiente potenza, l'attacco può saturare la connettività Internet e ripercuotersi su tutti i servizi che condividono lo stesso accesso Internet. Il fenomeno è stato descritto all'interno del Worldwide Infrastructure Security Report (WISR) di Arbor Networks, che evidenzia quanto segue:

1) il 61% degli operatori di data center o cloud ha subito attacchi che hanno saturato completamente la loro banda nel 2016;

il 21% degli operatori di data center o cloud ha subito oltre 50 attacchi DDoS al mese.

Si fa quindi più pressante per i provider di servizi cloud e per i loro clienti la necessità di implementare adeguate misure di protezione della disponibilità.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Come si difende la disponibilità?

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 7)

18-8-2017 17:07

4-6-2017 14:35

1-6-2017 15:16

1-6-2017 09:58

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

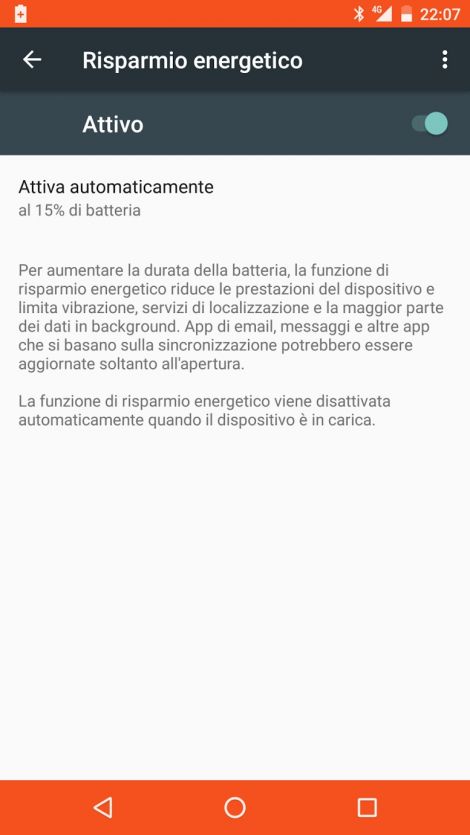

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator