Falla nel bootloader di Linux vanifica il Secure Boot

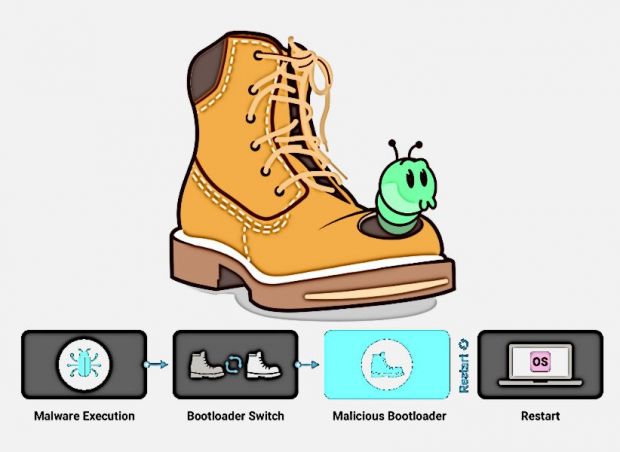

La vulnerabilità permette di installare malware da eseguire all'avvio del Pc.

[ZEUS News - www.zeusnews.it - 01-08-2020]

Il Secure Boot è una caratteristica di Uefi che ormai è presente su tutti i computer moderni e che, in sostanza, consente di eseguire soltanto software autorizzato dal produttore, riconosciuto tramite una firma digitale.

L'idea di fondo - nonché origine del nome di questa tecnologia - è che consentire l'esecuzione soltanto di software firmato aumenti la sicurezza complessiva del computer.

Il suo uso non è strettamente obbligatorio: Windows 10, per esempio, si installa anche senza Secure Boot, ma in questo caso è necessario prima disattivare tale funzionalità.

Anche molte distribuzioni Linux - come RedHat, Fedora, Ubuntu e Linux Mint - supportano Secure Boot, quantomeno per evitare agli utenti di dover apportare modifiche alle impostazioni Uefi.

Ora tutto questo sistema di sicurezza è stato messo in crisi da una scoperta fatta dai ricercatori di Eset: hanno rilevato che l'utilizzo dell'accoppiata Secure Boot + Grub 2 (il bootloader usato dalla maggioranza delle distribuzioni Linux) apre la porta alla possibilità di inserire del malware nel processo di boot.

Ciò è dovuto a una vulnerabilità scoperta in Grub, ma la falla - chiamata BootHole - può essere sfruttata soltanto se Secure Boot è abilitato.

A ridurre un po' la minaccia presentata in questo scenario c'è il fatto che chi voglia sfruttare la vulnerabilità deve avere accesso al file di configurazione di Grub (grub.cfg), operazione possibile solo inserendo la password di root (o quella dell'utente tramite il comando sudo).

Le varie campagne di scam ci dimostrano però che non è troppo difficile convincere un utente a fare praticamente qualsiasi cosa, come per esempio inserire la propria password su richiesta.

Microsoft ha riconosciuto l'esistenza del problema rilasciando alcune indicazioni su come ridurre la portata del pericolo (tra cui la riconfigurazione di Secure Boot), e ora gli autori delle varie distribuzioni Linux devono procedere ad aggiornare Grub, fornendo nuove versioni firmate del bootloader.

Ciò sta in realtà già avvenendo, e nei prossimi giorni tutte le distribuzioni rilasceranno gli aggiornamenti necessari: in alcuni casi (come Ubuntu) l'aggiornamento è già disponibile al momento in cui scriviamo, ed è pertanto utile installarlo subito.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (1)

30-8-2020 16:54

|

|

||

|

- Al caffe' dell'Olimpo:

Ecchime, come promesso. Ma è complicato. Eh, sì... - Windows 11, 10:

Riavvii imprevisti pc win10 - Al Caffe' Corretto:

Lo sciopero è stato proclamato... - Programmazione:

Gestione dei campi datetime e time di MySql - Periferiche esterne:

Errore con disco Trascend USB 3.0 - *Ubuntu:

spectacle kubuntu - Vecchi articoli di Zeus News:

Errori negli articoli - Notizie dal mondo / Rassegna stampa:

Ritrovato l'utente Shannara - Enigmi e giochi matematici:

La lavagna del Galeone fantasma - Browser:

Firefox: problemi con i reel di Facebook e con la

mail

Gladiator