Giocare a Elden Ring col pensiero

La streamer Perrikaryal controlla il personaggio senza usare le mani ma monitorando l'attività cerebrale.

[ZEUS News - www.zeusnews.it - 25-01-2023]

Elden Ring, lanciato quasi un anno fa, è un gioco diventato in breve tempo estremamente popolare e oggetto di un'infinità di trasmissioni in streaming, da parte dei giocatori, attraverso YouTube, Twitch e piattaforme analoghe.

Tra tutti questi, lo streaming dell'utente di Twitch Perrikaryal si distingue perché mostra una giocatrice che, per gestire il proprio personaggio, adopera un controller inusuale: l'attività elettrica del proprio cervello.

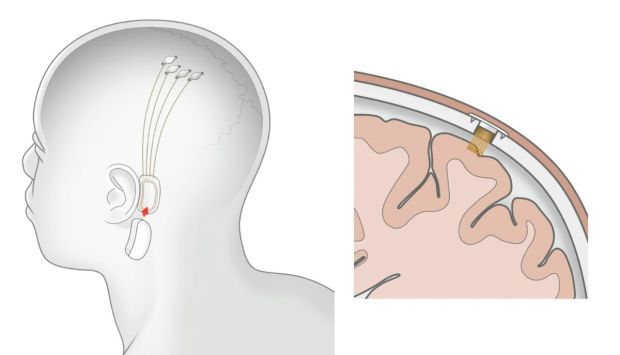

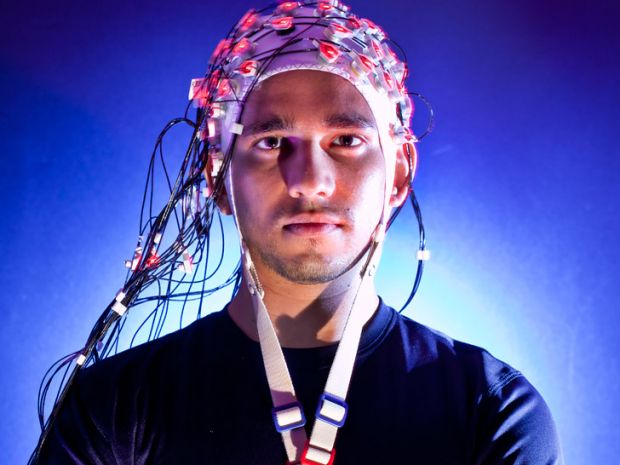

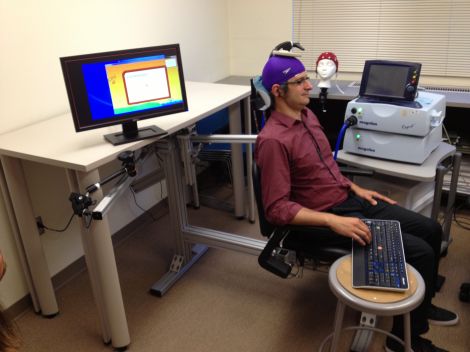

Perrikaryal - il cui interesse per il cervello è del tutto professionale, avendo un Master in psicologia - ha iniziando l'esperimento collegando un elettroencefalografo alla propria testa; con questo ha rilevato l'attività cerebrale, per poi assegnare ai diversi tipi di attività uno specifico comando del gioco: attaccare i nemici, lanciare incantesimi e via di seguito.

Il risultato si può vedere nelle trasmissioni online sul suo canale Twitch o sul canale YouTube (dove per ora ha pubblicato solo alcuni shorts) e, anche se il controllo del personaggio ancora non è completo (per certi movimenti deve ancora affidarsi a un tradizionale controller), quanto già è riuscita a realizzare è davvero notevole.

L'obiettivo, naturalmente, è raggiungere il controllo completo del personaggio tramite il pensiero, anche se la streamer stessa afferma che per ottenere quel risultato occorrerà molto tempo: per ogni azione aggiunta alla mappa che collega attività cerebrale e comandi sono necessarie diverse ore di addestramento, prima che il comando venga padroneggiato del tutto.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

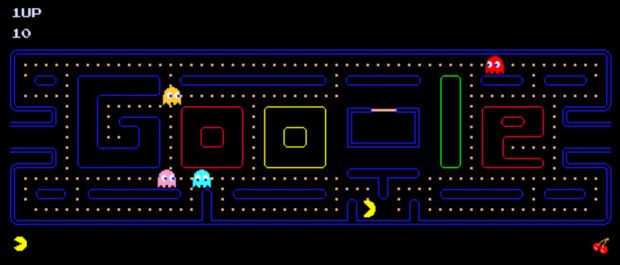

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?