Sextortion, il malware che registra davvero chi guarda video a luci rosse

Non è più solo una truffa: Varenyky cattura lo schermo e le immagini dalla webcam.

[ZEUS News - www.zeusnews.it - 27-08-2019]

Lo scenario dovrebbe ormai essere noto: arriva un'email dall'aria ufficiale ma scritta appositamente per gettare nel panico facendo leva sulle umane debolezze degli utenti.

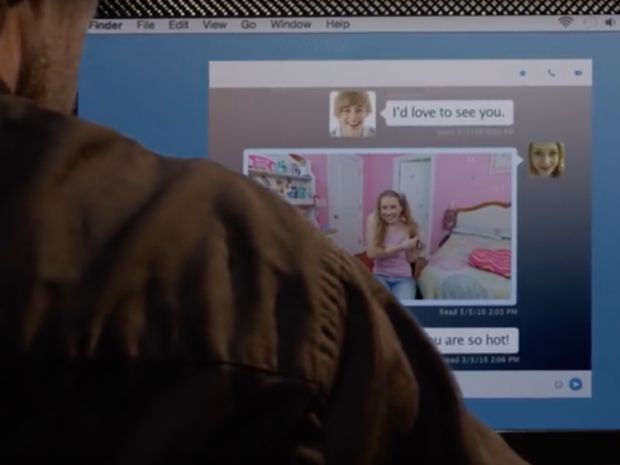

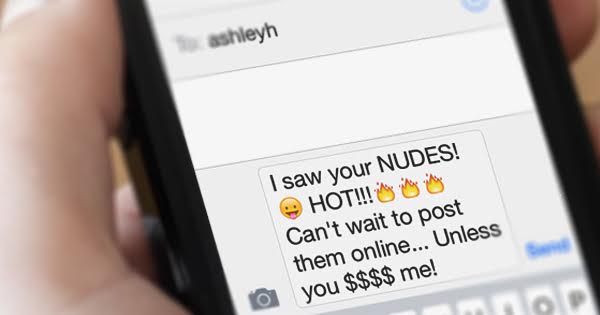

Il mittente afferma di possedere dei video che ritrarrebbero il destinatario in momenti compromettenti - in particolare mentre stava guardando del materiale pornografico - e di essere pronto a divulgarli a meno che non riceva un pagamento in Bitcoin.

Tale pratica va sotto il nome di sextortion ed è in circolazione da parecchio tempo, tanto che ormai tutti dovrebbero sapere che generalmente si tratta di una truffa: i video - che sarebbero stati registrati dalla webcam - in realtà non esistono. Chi scrive le email spera che il terrore prenda rapidamente il controllo della vittima e che questa paghi senza pensarci troppo su.

Eppure, alle volte quei video sono reali.

I ricercatori di Eset hanno scoperto un malware attivo dallo scorso maggio, che hanno battezzato Varenyky e che colpisce i PC con Windows, il cui scopo è sottrarre dalle macchine infettate le credenziali di login, impossessarsi delle informazioni relative a conti bancari e carte di credito, e infine attivare la registrazione dello schermo e della webcam (se presente, ovvio) quando l'utente guarda video a luci rosse.

Al momento il malware sembra prendere i mira solo i clienti dell'operatore francese Orange, ma ovviamente potrebbe sempre essere modificato in seguito per allargare il proprio campo d'azione.

|

A seguito dell'infezione da Varenyky, naturalmente, arriva l'email con il ricatto. Il testo è abbastanza standard: l'autore afferma di essere in possesso dei contatti della vittima, mostra una password effettivamente adoperata (acquisita tramite uno dei vari furti di password del passato) e chiede il versamento di una certa cifra in Bitcoin entro 72 ore dietro la minaccia di diffondere il video, che questa volta potrebbe essere vero.

Per operare la prima infezione, Varenyky si diffonde tramite email di spam che millantano di provenire da Orange e portano in allegato un documento Word, apparentemente a proposito di una bolletta telefonica. Se lo si apre, esso chiede di «verificare di essere una persona e non un bot», che altro non è se non un modo per attivare le macro inserite nel documento. E così il malware s'installa.

Lo staff di Eset, pur confermando le capacità di registrazione di Varenyky e il fatto che la campagna di spam è a esso legata, afferma di non aver trovato alcun video catturato dal malware e sfruttato dal suo autore. O, per lo meno, per adesso sembra che ancora non ne esistano.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 33)

16-9-2019 19:50

16-9-2019 18:58

16-9-2019 18:40

16-9-2019 12:02

15-9-2019 15:11

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

SverX