Assalto a Megaupload, spunta un nuovo video

Le videocamere di Kim Dotcom hanno registrato il raid: il filmato è ora su YouTube.

[ZEUS News - www.zeusnews.it - 14-06-2013]

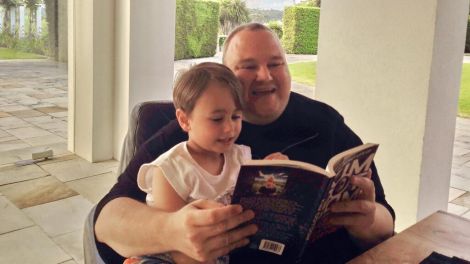

Il raid condotto all'inizio del 2012 a casa di Kim Dotcom, come parte dell'operazione che ha portato al sequestro di Megaupload, era già stato reso pubblico tramite un video che, tra l'altro, mostrava l'eccesso di aggressività usato dalle unità speciali della polizia.

Ora Kim Dotcom ha pubblicato un nuovo video che mostra il raid così come è stato registrato dalle telecamere di sicurezza della sua villa: si tratta di immagini più chiare rispetto a quelle viste nello scorso agosto e nelle quali si può notare l'intervento dei reparti antiterrorismo neozelandesi. L'articolo continua qui sotto.

È tuttavia utile ricordare che, nonostante le risorse impiegate il raid è stato condotto violando la legge (a causa di carenze nei mandati), tanto che all'FBI è stato di recente ordinato di restituire tutto il materiale sequestrato.

La parte conclusiva del video, infine, mostra come a Kim Dotcom sarebbe piaciuto che il video finisse.

Qui sotto, il filmato.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?