I keylogger - Conclusioni

Parte ottava

[ZEUS News - www.zeusnews.it - 10-05-2007]

Questo articolo ha fornito un quadro generale su come funzionano e come vengono usati i keylogger, siano essi software o hardware di keylogging.

- Anche se gli sviluppatori di keylogger immettono sul mercato i loro prodotti come dei software legittimi, la maggior parte dei keylogger possono essere utilizzati per rubare informazioni personali e per attività di spionaggio sia politico che industriale.

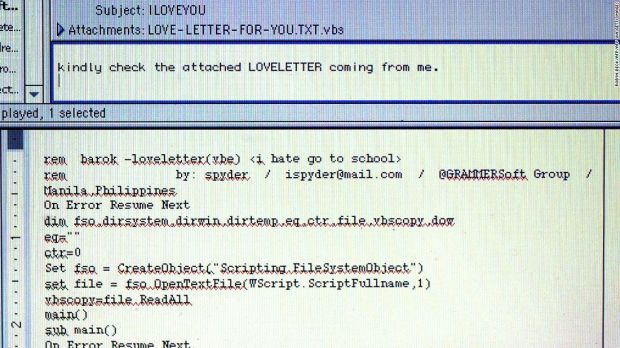

- Ad oggi, i keylogger , insieme ai metodi phishing e a quelli di social engineering, sono uno dei metodi più comunemente utilizzati per le frodi in rete

- Le società di sicurezza IT hanno registrato un regolare aumento nel numero di programmi maligni che possiedono delle funzionalità di keylogging

- I rapporti mostrano come ci sia un aumento nella tendenza ad utilizzare le tecnologie rookit nei software di keylogging, per aiutare i keylogger a evadere una possibile identificazione manuale o da parte di soluzioni antivirus

- Solo delle protezioni ad hoc possono identificare se un keylogger viene utilizzato per propositi di spionaggio

Queste le misure che si possono prendere per proteggersi dai keylogger:

- Una protezione proattiva riuscirà a proteggere il sistema contro nuovi keylogger o modificazioni di keylogger esistenti

- Usare una tastiera virtuale o un sistema per generare delle password irripetibili per proteggersi contro software e hardware di keylogging.

1 - I keylogger

2 - Perché i keylogger rappresentano un pericolo

3 - Come vengono utilizzati dai criminali della rete

4 - Aumento dell'uso dei keylogger

5 - Come si costruiscono i keylogger

6 - Come si diffondono i keylogger

7 - Protezione contro i keylogger

8 - Conclusioni

COPYRIGHT © 2007. KASPERSKY LAB LTD. ALL RIGHTS RESERVED. THIS DOCUMENT REPRESENTS PROPRIETARY RESEARCH ON THE PART OF KASPERSKY LAB. THIS INFORMATION IS PROVIDED UNDER A STRICT NON-DISCLOSURE AGREEMENT. DISTRIBUTION AND DUPLICATION ARE STRICTLY FORBIDDEN.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

Commenti all'articolo (2)

13-5-2007 08:09

11-5-2007 12:17

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

pc1751