Zeus News è un notiziario dedicato a quanto avviene nel mondo di Internet, dell'informatica, delle nuove tecnologie e della telefonia fissa e mobile: non è un semplice amplificatore di comunicati stampa ma riserva ampio spazio ai commenti e alle riflessioni, proponendosi quale punto di osservazione libero e indipendente.

Newsletter n. 2171

|

|

|

News - L'industria dei contenuti non lesina colpi bassi e contrari alla legge pur di eliminare l'odiato nemico, cercando di cancellarlo da Google. (8 commenti) | ||

| 03-06-2013 | ||

|

|

|

Maipiusenza - La risposta ''ecologica'' al vinile si incide con il laser e si ascolta sul giradischi. (7 commenti) | ||

| 03-06-2013 | ||

|

|

|

Focus - Dagli hacker che violano i conti corrente ai criminali più tradizionali, ecco i sistemi adoperati dai ladri per rubare denaro dai Bancomat. (10 commenti) | ||

| 03-06-2013 | ||

|

|

|

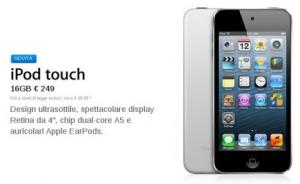

Maipiusenza - Debutta a sorpresa un iPod Touch da 16 Gbyte, più leggero ed economico dei fratelli maggiormente capienti. | ||

| 03-06-2013 | ||

|

|

|

News - Agli utenti Windows su ARM non piace: inutile produrre un tablet destinato a restare sugli scaffali. (3 commenti) | ||

| 03-06-2013 | ||

|

|

Flash - Le vignette di Valterinik. | |

| di Valter Giraudo, 03-06-2013 | |

|

|

|

News - Il sensore che accompagna la Xbox One è così sensibile da misurare il battito del cuore a distanza. (1 commento) | ||

| 03-06-2013 | ||

|

|

|

News - Il governo della Confederazione ha deciso di lanciare una Web TV in italiano. (13 commenti) | ||

| di Pier Luigi Tolardo, 03-06-2013 | ||

|

|

|

Maipiusenza - Offre una risoluzione di 3.840x2.160 pixel in soli 35 millimetri di spessore. (2 commenti) | ||

| 03-06-2013 | ||

Sondaggio

|

Aprile 2024

Enel nel mirino dell'Antitrust per le bollette esagerate

TIM, altre ''rimodulazioni'' in arrivo

L'algoritmo di ricarica che raddoppia la vita utile delle batterie

Hype e Banca Sella, disservizi a profusione

Falla nei NAS D-Link, ma la patch non arriverà mai

La navigazione in incognito non è in incognito

Le tre stimmate della posta elettronica

Amazon abbandona i negozi coi cassieri a distanza

Marzo 2024

Buone azioni e serrature ridicole

Il piano Merlyn, ovvero la liquidazione di Tim

Falla nelle serrature elettroniche, milioni di stanze d'hotel a rischio

L'antenato di ChatGPT in un foglio Excel

La valle inquietante

La crisi di Tim e la divisione sindacale

La fine del mondo, virtuale

Tutti gli Arretrati

Accadde oggi - 26 aprile

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Windows 11, 10:

Avvio Lentissimo pc - Social network:

web.whatsapp quanto è affidabile? - Pronto Soccorso Virus:

DISDOWN.COM - Browser:

Firefox non sincronizza le schede su pc desktop

perchè????? - Software - generale:

Alternative a Dropbox - Tablet e smartphone:

MEMORIA SAMSUNG GALAXY XCOVER SM-G390F - Linux:

Sondaggio prestazioni - Windows 8, 7, Vista:

Facciamo chiarezza tra le varie versioni di Vista - Dal processore al case:

Hard disk esterno impazzito.